Owen Little

11

2195

336

NFC-betalinger (Near Field Communication) bliver mere og mere mainstream. Selvom De Forenede Stater har været lidt langsomme med optagelsen, har folk i Det Forenede Kongerige brugt teknologien siden 2011. I de senere år har NFC-betalinger også eksploderet i popularitet i Europa, Canada og Australien..

Et af de største salgspunkter for NFC-betalinger er bedre sikkerhed. Vi har talt udførligt om de sikkerhedsfunktioner, der tilbydes af Apple Pay. Apple Pay er mere sikkert end du tror: 5 fakta, der skal bevises, Apple Pay er mere sikkert end du tror: 5 fakta til at bevise det Mobilbaserede betalingstjenester som Apple Pay bliver ved mere og mere populær. Men hvilke sikkerhedsfunktioner tilbyder den? Hvilke garantier er der? Er det sikkert? andetsteds på webstedet.

Men lad dig ikke narre. NFC-kontaktløse betalinger giver ikke en støbejernsgaranti for sikkerhed. Ligesom enhver økonomisk transaktion er der svagheder og smuthuller Er kontaktløse betalingssystemer en trussel for dine finanser? Er kontaktløse betalingssystemer en trussel mod dine finanser? Kontaktløse betalinger er blevet mere populære, men er de sikre? Hvilke trusler omgiver denne nye økonomiske tåge? Mere vigtigt er det, hvis du tilmelder dig? .

Her er fem NFC-sikkerhedsproblemer, du skal overveje, før du foretager din næste kontaktløse betaling.

1. Aflytning

Aflytning er uden tvivl den største trussel, der står over for alle NFC-kontaktløse betalinger. Udtrykket henviser til en kriminel “lytter ind” på en NFC-transaktion.

I modsætning til overdragelse af kontanter i en butik betyder karakteren af NFC-betalinger, at betalingsenheden og terminalen transmitterer elektroniske data. Disse data kan bruges af tyve til at konstatere private oplysninger om brugeren. Det kan have form af bankoplysninger, men også oplysninger, der er nødvendige for simpelt identitetstyveri 10 stykker oplysninger, der bruges til at stjæle din identitet 10 stykker information, der bruges til at stjæle din identitet Ifølge US Bureau of Justice koster identitetstyveri ofre over 24 milliarder dollars i 2012, mere end husholdningsindbrud, motor og tyveri af ejendom tilsammen. Disse 10 oplysninger er, som tyve ser ud ... som navne og adresser.

Stort set er der tre hovedaspekter ved en NFC-transaktion: indsamling af luftgrænsefladesignaler, dekodning af kommunikationskanaler, og indfanget dataanalyse. Det er den første del, der er i fare for aflytting.

NFC-betalinger bruger magnetisk kobling til at styre energioverførslen mellem HF RFID-læser og tagantenner. Koblingen sætter grænser for, hvor langt signaler kan nå, men nogle hvide hathacker hævder, at de har lykkedes fra så langt væk som fem meter.

I sidste ende, hvis en interceptor kan modtage, forstærke, behandle og afkode de lækkede signaler, kan de aflyse.

Opløsning: Brug kun sikre kanaler til at foretage betalinger. Sikre kanaler krypterer data, så kun en autoriseret enhed kan afkode dem.

2. Bruger du en opdateret app?

NFC-kontaktløse betalinger muliggøres af apps. NFC-teknologien er hardware i din telefon eller tablet, men det er den individuelle app eller operativsystem, der bestemmer, hvordan teknologien skal bruges.

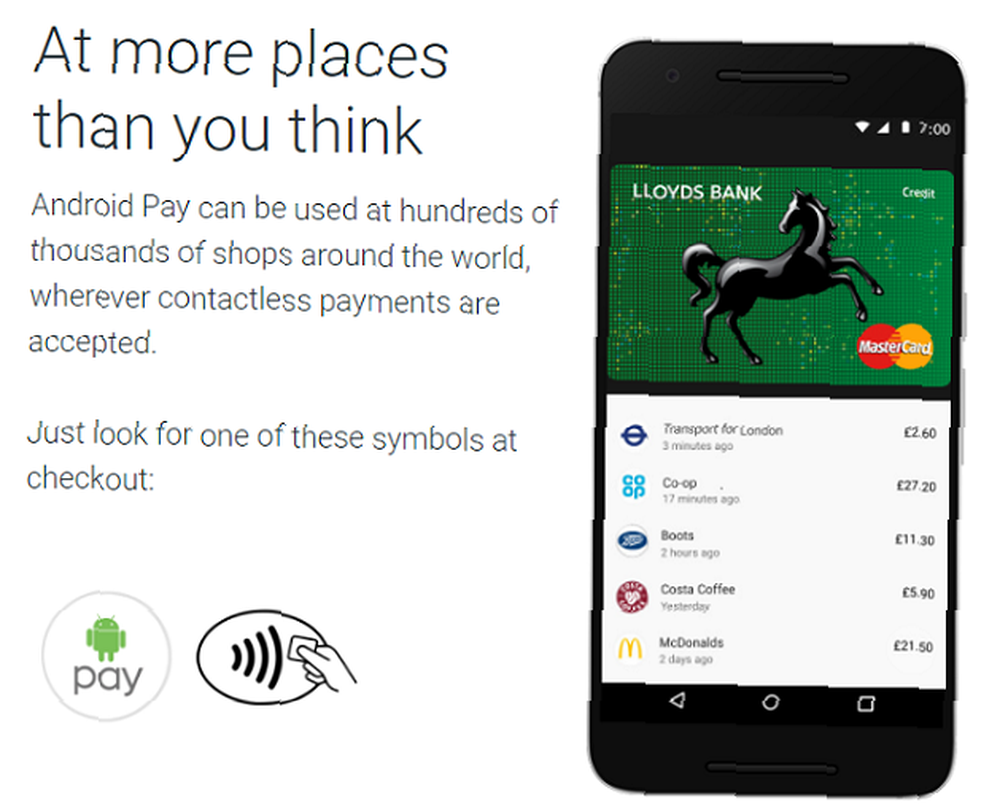

Selv hvis du ikke bruger NFC-betalinger, er du sandsynligvis fortrolig med nogle af de førende spillere i sektoren Alt hvad du behøver at vide om Apple Pay, Samsung Pay og Android Pay Alt hvad du behøver at vide om Apple Pay, Samsung Pay , og Android Pay Android Pay, Samsung Pay, Apple Pay har alle deres fordele og ulemper. Lad os se på nøjagtigt, hvordan hver af dem fungerer, og hvem der kan bruge dem. . De inkluderer Samsung Pay, Apple Pay, Android Pay, LifeLock tegnebog og firkantet tegnebog. Flere bankapps har også funktionen.

Som enhver app på din telefon skal du opdatere disse apps ofte. Naturligvis giver en ajourført app dig adgang til de nyeste funktioner, men det vil også sikre, at du bruger versionen af appen med de seneste sikkerhedsrettelser.

Hvis du ikke kører den nyeste version af en app, kan du bringe din økonomiske sikkerhed i fare.

Opløsning: Sørg altid for, at du har aktiveret automatiske opdateringer på din enhed.

3. Tyveri

Sidste år fik næsten 2,5 millioner amerikanere deres smartphones stjålet 2 nemme måder at gendanne en mistet eller stjålet Android-telefon 2 lette måder at gendanne en mistet eller stjålet Android-telefon Disse metoder kan hjælpe dig med at finde din mistede eller stjålne Android-telefon eller tablet. . Historisk set, hvis du var offer for et tyveri, var det irriterende, men ikke livsændrende. Hvis du var flittig, ville dine kontakter, fotos, beskeder og andre værdifulde data have været i skyen - du mistede ikke noget.

Med den voksende udbredelse af NFC-kontaktløse betalingsapps kunne det dog handle om ændringer.

Hvis du tager din mobilsikkerhed alvorligt, skal du selvfølgelig ikke have noget at bekymre dig om. Din telefon- og betalingsapp bliver beskyttet ved hjælp af adgangskoder, pinkoder og biometri.

Billedkredit: photographee.eu/Depositphotos

Billedkredit: photographee.eu/Depositphotos

Imidlertid tager tusinder af mennesker ikke disse forholdsregler. De er sårbare. Du kan også være sårbar, hvis du deaktiverer PIN-prompter i bestemte tidsperioder efter en transaktion og derefter mister din telefon i denne periode.

Men ignorerer slap brugersikkerhed og uheldige sekvenser af begivenheder, er der stadig en risiko? Ja, men det er minimalt. Den måde, hvorpå betalingsapps bruger tokenisering, forhindrer dem i at arbejde, hvis de registrerer en hacket PIN-kode.

Opløsning: Tag ikke genveje med din telefons sikkerhed. Aktivér altid alle de tilgængelige beskyttelser på både enheds- og appniveau. Hvis du mister din telefon, skal du straks kontakte din bank og din udbyder af tegnebøger.

4. Aflytningsangreb

Lad os vende tilbage til teknisk indsigt. Ud over at aflyse angreb er du også sårbar over for aflytningsangreb. De fungerer på samme måde som mand-i-midten-angreb. Hvad er en mand-i-midten-angreb? Sikkerheds jargon forklaret Hvad er et menneske i midten angreb? Sikkerheds jargon forklaret Hvis du har hørt om "mand-i-midten" -angreb, men ikke er helt sikker på, hvad det betyder, er dette artiklen for dig. : en hacker modtager information fra en enhed, ændrer den og videresender den derefter til den tilsigtede modtager.

Med NFC er risikoen ubetydelig, men den findes. Hackere kan kun få det til at fungere, hvis de to enheder begge er i Aktiv mode. Hvis man er i Passiv tilstand, kan de to enheder ikke modtage og sende information på samme tid.

Selv hvis begge er i aktiv tilstand, kunne enhederne genkende en protokolfejl og stoppe transmissionen.

Hoveddelen er, at aflytningsangreb er svære at betjene, men ikke umulige.

Opløsning: Lad NFC være slukket, når du ikke bruger det. Når det er aktiveret, skal du lade din enhed være i passiv tilstand for at forhindre utilsigtet aktiv-aktiv sammenkobling.

5. Forbrugernes privatliv

Du troede ikke, at vi kunne klare det gennem hele artiklen uden at diskutere privatlivets fred?!

Det burde ikke komme som nogen overraskelse, at NFC-betalinger vil bringe en række nye privatlivspolitiske spørgsmål frem i de kommende år.

For at forstå den aktuelle situation er det nødvendigt at forklare lidt baggrund. I 1999 vedtog De Forenede Kongres Kongressen Gramm-Leach-Bliley Act (Glba). En af de mange ændringer, den gennemførte, var at få mobiludbydere til at svare til finansielle institutioner og give deres forbrugere mulighed for at fravælge at dele personlige oplysninger til tredjepartsmarkedsføring.

Dekretet blev fulgt op i 2003 af CAN-SPAM Act (CSA) og Telefonforbrugerlov (TCPA). Lovene gjorde det ulovligt for virksomheder at sende uopfordrede kommercielle e-mails og tekstbeskeder til trådløse enheder. Men afgørende gælder, at retsakterne ikke finder anvendelse, når en person har etableret forretningsforhold med den vilde afsender.

Så langt så godt. GLBA, CSA og TCPA er imidlertid ikke egnede til den moderne æra med NFC-betalinger.

Selvom ingen endnu har prøvet det ved domstolene, ser det ud til, at GLBA ikke vil gælde, hvis hverken en forbruger eller en app (snarere end en finansiel institution) videregiver oplysningerne til butikker og leverandører under en NFC-transaktion.

Tilsvarende gælder CSA og TCPA ikke. Ved at betale en leverandør har du oprettet et forretningsforhold til det.

Der er nogle få sandsynlige resultater af disse smuthuller:

- Vi kan forvente, at flere butikker uploader annoncer, kuponer og endda adware på vores enheder under en NFC-transaktion.

- Vi begynder muligvis at se andre udbydere bruge oplysninger om vores køb for at vise os målrettede annoncer på nettet.

- Vi vil sandsynligvis begynde at se softwarelicensaftaler og salgsmeddelelser, der tvinger os til at give samtykke til modtagelse af marketingmeddelelser.

Opløsning: Læs den lille bogstav på en app, læse en butiks forretningsbetingelser, og dyb altid ind i din tegnebogsindstillinger for at se, om der er en måde at forhindre dataoverførsler af denne art.

Bekymrer NFC Security dig?

Som denne artikel har vist, er NFC langt fra en magisk kugle, der øjeblikkeligt vil løse alle usikkerheder i finanssektoren. Du risikerer tekniske problemer, praktiske problemer og beskyttelse af personlige oplysninger.

Imidlertid er NFC sandsynligvis stadig sikrere end at bruge de gamle magnetiske strip-baserede bankkort eller endda de nyere innovationer af Chip-and-PIN.

Bruger du NFC-kontaktløse betalinger? Bekymrer betalingernes sikkerhed dig? Har du været offer for en NFC-forbrydelse? Som altid kan du efterlade alle dine meninger og tanker i kommentarfeltet nedenfor.

Billedkredit: Wavebreakmedia / Depositphotos