Brian Curtis

0

3437

495

Chancerne er store, at du er bekendt med ordet kryptering. Du har sandsynligvis hørt om, hvor vigtigt det er, og hvor vigtigt det er for at holde så meget af vores hyper-netværk liv sikkert.

Brug WhatsApp? Du bruger kryptering. Log ind på online bank? Samme igen. Nødt til at bede barista om en Wi-Fi-kode? Det skyldes, at du opretter forbindelse til et netværk ved hjælp af kryptering - adgangskoden er nøglen.

Men selvom vi bruger kryptering i vores daglige liv, forbliver en masse terminologi mystisk. Her er en liste over otte vigtige krypteringsbetingelser, du skal forstå.

1. Almindelig tekst

Lad os starte med det mest basale udtryk at vide, som er enkelt, men lige så vigtigt som de andre: simpel tekst er en læsbar, almindelig besked, som enhver kan læse.

2. Ciphertext

ciphertekst er resultatet af krypteringsprocessen. Den krypterede ren tekst vises som tilsyneladende tilfældige strenge af tegn, hvilket gør dem ubrugelige. En chiffer er en anden måde at henvise til krypteringsalgoritmen, der transformerer ren tekst, derav udtrykket chiffertekst.

3. Kryptering

Kryptering er processen med at anvende en matematisk funktion på en fil, der gør dens indhold ulæselige og utilgængelige - medmindre du har dekrypteringsnøglen.

Lad os for eksempel sige, at du har Microsoft Word-dokument. Du anvender en adgangskode ved hjælp af Microsoft Office's indbyggede krypteringsfunktion. Filen er nu uleselig og utilgængelig for nogen uden adgangskoden. Du kan endda kryptere hele din harddisk for sikkerhed.

Dekryptering

Hvis kryptering låser filen, vender dekryptering processen ved at dreje ciffertekst tilbage til ren tekst. Dekryptering kræver to elementer: den korrekte adgangskode og den tilsvarende dekrypteringsalgoritme.

4. Taster

Krypteringsprocessen kræver a kryptografisk nøgle der fortæller algoritmen, hvordan man omdanner klartekst til chiffertekst. Kerckhoffs princip siger det “kun hemmeligholdelse af nøglen giver sikkerhed,” mens Shannons maksimum fortsætter “fjenden kender systemet.”

Disse to udsagn påvirker krypteringens rolle og nøgler deri.

Det er ekstremt vanskeligt at holde detaljerne i en hel krypteringsalgoritme hemmelig; det er lettere at holde en meget mindre nøgle hemmelig. Tasten låser og låser op algoritmen, så krypterings- eller dekrypteringsprocessen kan fungere.

Er en nøgle et kodeord?

Nej. I det mindste ikke helt. Oprettelse af nøgler er et resultat af brug af en algoritme, mens en adgangskode normalt er et brugervalg. Forvirringen opstår, da vi sjældent specifikt interagerer med en kryptografisk nøgle, mens adgangskoder er en del af dagligdagen.

Adgangskoder er til tider en del af nøgleoprettelsesprocessen. En bruger indtaster deres supersterke adgangskode ved hjælp af alle slags tegn og symboler, og algoritmen genererer en nøgle ved hjælp af deres input.

5. Hash

Så når et websted krypterer din adgangskode, bruger den en krypteringsalgoritme til at konvertere din almindelige adgangskode til en hash. EN hash er forskellig fra kryptering, idet når dataene først er hashet, kan de ikke fjernes. Eller rettere, det er ekstremt vanskeligt.

Hashing er virkelig nyttigt, når du har brug for at bekræfte noget ægthed, men ikke har det læst tilbage. I dette giver password hashing en vis beskyttelse mod angreb fra brute-force (hvor angriberen prøver alle mulige adgangskodekombinationer).

Du har måske endda hørt om nogle af de almindelige hash-algoritmer, såsom MD5, SHA, SHA-1 og SHA-2. Nogle er stærkere end andre, mens andre, såsom MD5, er direkte sårbare. For eksempel, hvis du går til webstedet MD5 Online, vil du bemærke, at de har 123.255.542.234 ord i deres MD5-hash-database. Gå videre, prøv det.

- Vælg MD5-kryptering fra den øverste menu.

- Skriv din adgangskode, hit Krypter, og se MD5-hash.

- Vælg hash, tryk på Ctrl + C for at kopiere hash og vælge MD5 Dekrypter fra den øverste menu.

- Marker boksen, og tryk på Ctrl + V for at indsætte hash, udfyld CAPTCHA og tryk på Dekryptér.

Som du ser, betyder en hashet adgangskode ikke automatisk, at den er sikker (afhængig af den adgangskode, du valgte, selvfølgelig). Men der er yderligere krypteringsfunktioner, der øger sikkerheden.

6. Salt

Når adgangskoder er en del af oprettelsen af nøgler, kræver krypteringsprocessen yderligere sikkerhedstrin. Et af disse trin er saltning adgangskoder. På et grundlæggende niveau tilføjer et salt tilfældige data til en envejs hash-funktion. Lad os undersøge, hvad det betyder at bruge et eksempel.

Der er to brugere med den nøjagtige samme adgangskode: hunter2.

Vi løber hunter2 gennem en SHA256-hashgenerator og modtag f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7.

Nogen hacks adgangskodedatabasen, og de tjekker denne hash; hver konto med den tilsvarende hash er straks sårbar.

Denne gang bruger vi et individuelt salt og tilføjer en tilfældig dataværdi til hver brugeradgangskode:

- Salteksempel nr. 1: jæger2 + pølse: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Salteksempel nr. 2: hunter2 + bacon: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Sammenlign hurtigt hasherne for de samme adgangskoder med og uden (ekstremt grundlæggende) salt:

- Uden salt: f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

- Salteksempel nr. 1: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Salteksempel nr. 2: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Du ser, at tilsætningen af saltet tilstrækkeligt randomiserer hashværdien, at dit kodeord forbliver (næsten) helt sikkert under et brud. Og endnu bedre, er adgangskoden stadig link til dit brugernavn, så der er ingen databasforvirring, når du logger ind på webstedet eller tjenesten.

7. Symmetriske og asymmetriske algoritmer

I moderne computing er der to primære krypteringsalgoritmetyper: symmetrisk og asymmetrisk. De krypterer begge data, men fungerer på en lidt anden måde.

- Symmetrisk algoritme: Brug den samme nøgle til både kryptering og dekryptering. Begge parter skal blive enige om algoritmens nøgle inden kommunikation påbegyndes.

- Asymmetrisk algoritme: Brug to forskellige nøgler: en offentlig nøgle og en privat nøgle. Dette muliggør sikker kryptering under kommunikation uden tidligere at etablere en gensidig algoritme. Dette er også kendt som offentlig nøglekryptologi (se følgende afsnit).

Det overvældende flertal af online-tjenester, vi bruger i vores daglige liv, implementerer en form for offentlig nøglekryptologi.

8. Offentlige og private nøgler

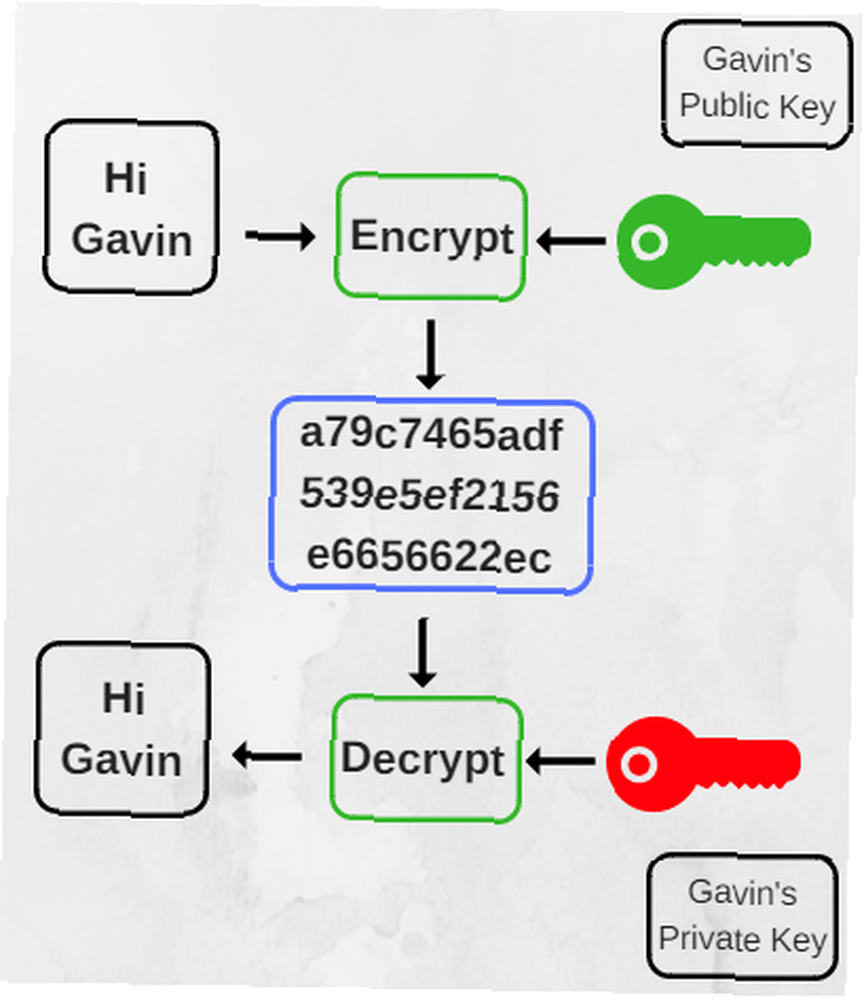

Nu forstår vi mere om funktionen af nøgler i krypteringsprocessen, vi kan se på offentlige og private nøgler.

En asymmetrisk algoritme bruger to nøgler: a offentlig nøgle og a privat nøgle. Den offentlige nøgle kan sendes til andre mennesker, mens den private nøgle kun er kendt af ejeren. Hvad er formålet med dette?

Nå, alle med den tilsigtede modtagers offentlige nøgle kan kryptere en privat besked til dem, mens modtageren kun kan læse indholdet af denne meddelelse, forudsat at de har adgang til den parrede private nøgle. Tjek nedenstående billede for mere klarhed.

Offentlige og private nøgler spiller også en væsentlig rolle i digitale underskrifter, hvorved en afsender kan underskrive deres besked med deres private krypteringsnøgle. De med den offentlige nøgle kan derefter bekræfte meddelelsen, sikkert ved at vide, at den originale meddelelse kom fra afsenderens private nøgle.

EN nøglepar er den matematiske linkede offentlige og private nøgle genereret af en krypteringsalgoritme.

9. HTTPS

HTTPS (HTTP Secure) er en nu vidt implementeret sikkerhedsopgradering til HTTP-applikationsprotokollen, der er et fundament på internettet, som vi kender det. Når du bruger en HTTPS-forbindelse, bliver dine data krypteret ved hjælp af Transport Layer Security (TLS), der beskytter dine data, mens du er i transit.

HTTPS genererer langsigtede private og offentlige nøgler, der igen bruges til at oprette en kortvarig sessionnøgle. Sessionnøglen er en symmetrisk nøgle til engangsbrug, som forbindelsen ødelægger, når du forlader HTTPS-stedet (lukker forbindelsen og afslutter dens kryptering). Når du besøger webstedet igen, vil du modtage en anden session-nøgle til engangsbrug for at sikre din kommunikation.

Et websted skal overholde HTTPS for at give brugerne fuld sikkerhed. Faktisk var 2018 det første år, hvor flertallet af websteder online begyndte at tilbyde HTTPS-forbindelser via standard HTTP.

10. Ende-til-ende-kryptering

Et af de største krypterings-buzzwords er ende til ende kryptering. Social messaging platformtjeneste WhatsApp begyndte at tilbyde sine brugere ende-til-ende-kryptering (E2EE) i 2016 og sørge for, at deres beskeder til enhver tid er private.

I forbindelse med en meddelelsestjeneste betyder EE2E, at når du først har ramt sendeknappen, forbliver krypteringen på plads, indtil modtageren modtager meddelelserne. Hvad sker der her? Dette betyder, at den private nøgle, der bruges til kodning og afkodning af dine meddelelser, aldrig forlader din enhed, hvilket igen sikrer, at ingen andre men du kan sende beskeder ved hjælp af din moniker.

WhatsApp er ikke den første eller endda den eneste meddelelsestjeneste, der tilbyder ende til ende kryptering 4 Slick WhatsApp-alternativer, der beskytter dit privatliv 4 Slick WhatsApp-alternativer, der beskytter dit privatliv Facebook købte WhatsApp. Nu hvor vi er over chokeret fra den nyhed, er du bekymret for dit databeskyttelse? . Det flyttede imidlertid ideen om mobilmeddelelseskryptering længere ind i mainstream - meget til ilden fra utallige regeringsorganer rundt om i verden.

Kryptering indtil slutningen

Desværre er der en masse regeringer og andre organisationer, der virkelig ikke kan lide kryptering Hvorfor vi aldrig bør lade regeringen bryde kryptering Hvorfor vi aldrig skulle lade regeringen bryde kryptering At leve med terrorisme betyder, at vi står over for regelmæssige opfordringer til en virkelig latterlig opfattelse: skab regering tilgængelig kryptering bagdøre. Men det er ikke praktisk. Her er grunden til, at kryptering er afgørende for det daglige liv. . De hader det af de samme grunde, som vi synes, det er fantastisk - det holder din kommunikation privat og på ingen måde hjælper internettet med at fungere.

Uden det ville internettet blive et ekstremt farligt sted. Du ville bestemt ikke fuldføre din online bank, købe nye hjemmesko fra Amazon eller fortælle din læge, hvad der er galt med dig.

.