Lesley Fowler

0

4355

377

Blandt den stødende flod af stjålne personlige oplysninger har en datatype størknet sin position som kaviar af personlige legitimationsoplysninger og er nu efterspurgt af en bred vifte af uærlige individer og organisationer. Medicinske data er steget til top 5 grunde til, at medicinsk identitetstyveri øges 5 grunde til, at medicinsk identitetstyveri øges Svindlere ønsker dine personlige oplysninger og bankkontooplysninger - men vidste du, at dine medicinske poster også er af interesse for dem? Find ud af, hvad du kan gøre ved det. af identitetstyveribunken, og som sådanne medicinske faciliteter støder på en løbende stigning i malware, der er designet til at stjæle disse private legitimationsoplysninger.

MEDJACK 2

Tidligere i år udforskede vi MEDJACK-rapporten Healthcare: The New Attack Vector for Scammers & ID Thieves Healthcare: The New Attack Vector for Scammers & ID Thieves Healthcare records bruges i stigende grad af svindlere til at tjene penge. Selvom der er enorme fordele ved at have en digitaliseret medicinsk registrering, er det at placere dine personlige data i skyderiet værd? , udarbejdet af bedrag-fokuseret sikkerhedsfirma, TrapX. Deres første MEDJACK-rapport illustrerede en bred vifte af angreb fokuseret på medicinske faciliteter i hele landet med fokus på medicinsk udstyr til hospitalet. TrapX fundet “omfattende kompromis med en række medicinske apparater, der inkluderer røntgenudstyr, billedarkiv- og kommunikationssystemer (PACS) og blodgasanalysatorer (BGA),” samt underrette hospitalets myndigheder om en imponerende række yderligere potentielle sårbare instrumenter, herunder:

“Diagnostisk udstyr (PET-scannere, CT-scannere, MR-maskiner osv.), Terapeutisk udstyr (infusionspumper, medicinske lasere og LASIK-kirurgiske maskiner) og redningsudstyr (hjerte-lungemaskiner, medicinske ventilatorer, ekstrakorporeal membranoxygenationsmaskiner og dialysemaskiner ) og meget mere.”

Den nye rapport, MEDJACK.2: Hospitaler under belejring (Jeg elsker denne titel, forresten!), Har bygget på denne tidlige detalje af den vedvarende trussel, der udgør medicinske faciliteter, og sikkerhedsfirmaet leverer en detaljeret analyse af “løbende, avanceret” angreb, der finder sted.

Nye institutioner, nye angreb

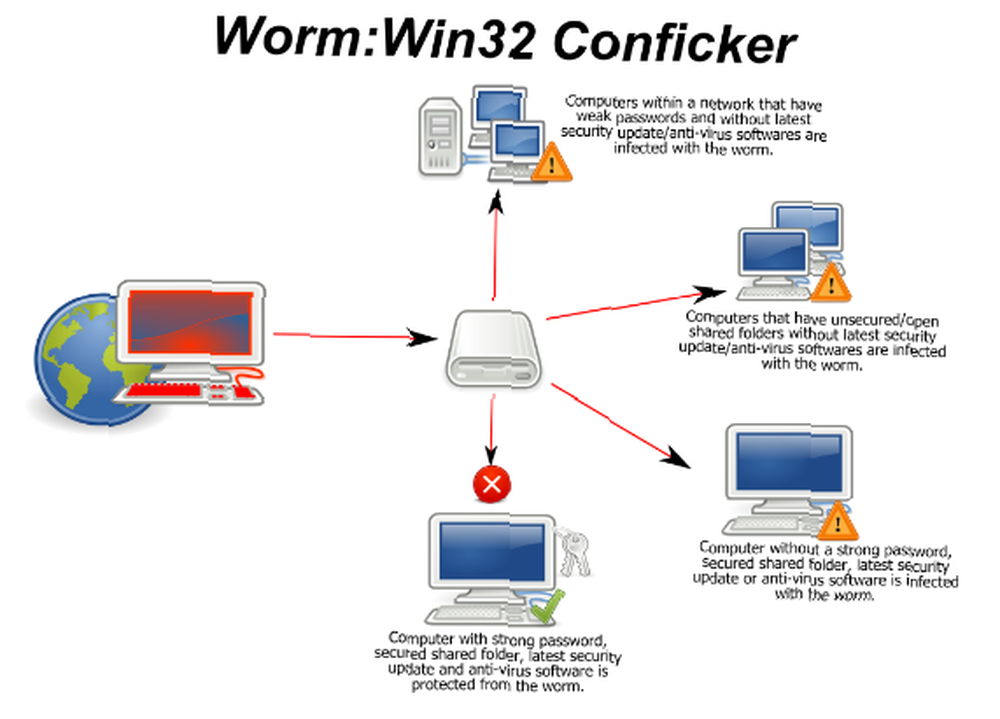

En af de mest interessante ting, der er beskrevet i rapporten, var de sofistikerede malware-varianter, der blev indsat af angribere, specielt designet til at synes at være uden bekymring for moderne Windows-systemer. MS08-067 ormen, mere almindeligt kendt som Conficker, er velkendt blandt sikkerhedsfolk, og faktisk er dens signatur lige så velkendt af antivirus- og endepunktsikkerhedssoftware Sammenlign din anti-virus 'ydelse med disse 5 topsider Sammenlign din Anti-virus 'ydeevne med disse 5 topsider Hvilken antivirus-software skal bruge? Hvilken er den "bedste"? Her ser vi på fem af de bedste online ressourcer til kontrol af anti-virus-ydeevne for at hjælpe dig med at tage en informeret beslutning. .

De fleste af de nylige Windows-versioner har udryddet de fleste af de specifikke sårbarheder, der gjorde det muligt for ormen sådan succes i løbet af det “velmagtsdage,” så da den blev præsenteret for netværkssikkerhedssystemet på den medicinske facilitet, så det ud til, at der ikke var nogen umiddelbar trussel.

Malware blev dog specifikt valgt for dens evne til at udnytte ældre, upatchede versioner af Windows, der findes på mange medicinske enheder. Dette er kritisk af to grunde:

- Da de nyere versioner af Windows ikke var sårbare, opdagede de ikke en trussel og fjernede eventuelle slutpunktssikkerhedsprotokoller, der skulle have trådt ind. Dette sikrede ormens vellykkede navigation til alle gamle Window-arbejdsstationer.

- Specifikt at fokusere angrebet på ældre versioner af Windows gav en markant større chance for succes. Ud over dette har de fleste medicinske apparater ikke specialiseret slutpunktsikkerhed, hvilket igen begrænser deres chancer for påvisning.

TrapX-medstifter, Moshe Ben Simon, forklarede:

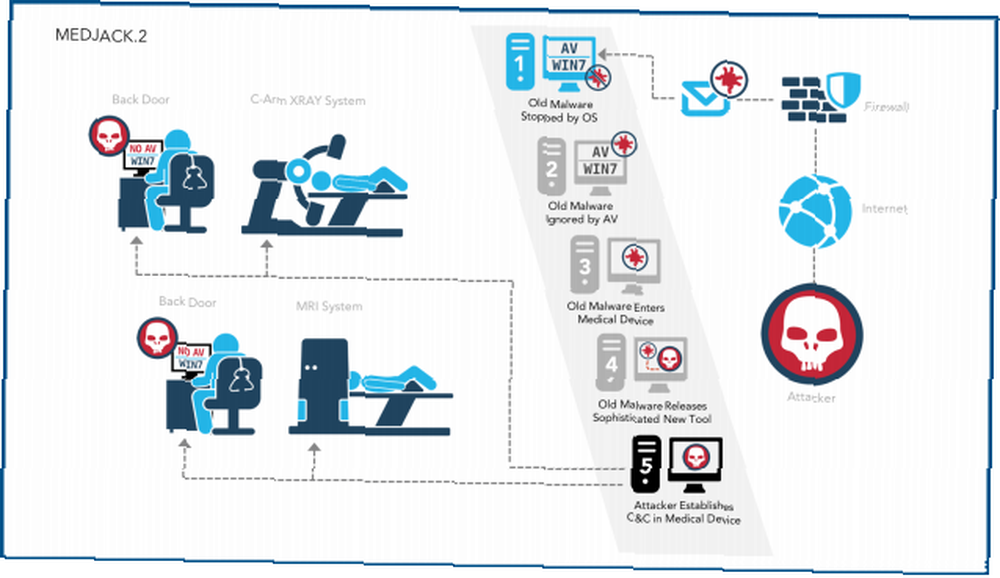

“MEDJACK.2 tilføjer et nyt lag af camouflage til angriberen's strategi. Nye og yderst kapable angriberværktøjer er skjult i meget gammel og forældet malware. Det er en mest klog ulv i meget gamle fåretøj. De har planlagt dette angreb og ved, at de inden for sundhedsinstitutioner kan starte disse angreb uden straffrihed eller opdagelse og let etablere bagdøre inden for hospitalet eller lægenetværket, hvor de kan forblive uopdaget, og udfiltrere data i lang tid.”

Specifikke sårbarheder

Ved hjælp af den forældede Conficker-orm som en indpakning kunne angriberen bevæge sig hurtigt mellem interne hospitalnet. Selvom TrapX ikke officielt har navngivet de leverandører af medicinske faciliteter, deres sikkerhedssystemer evaluerede, har de detaljeret de specifikke afdelinger, systemer og udstyrsudbydere, der blev berørt:

- Hosptial nr. 1: Top 1.000 globale hospital

- Sælger A - Strålingsonkologi-system

- Sælger A - Trilogy LINAC Gatesystem

- Sælger B - Flouroscopy Radiologisystem

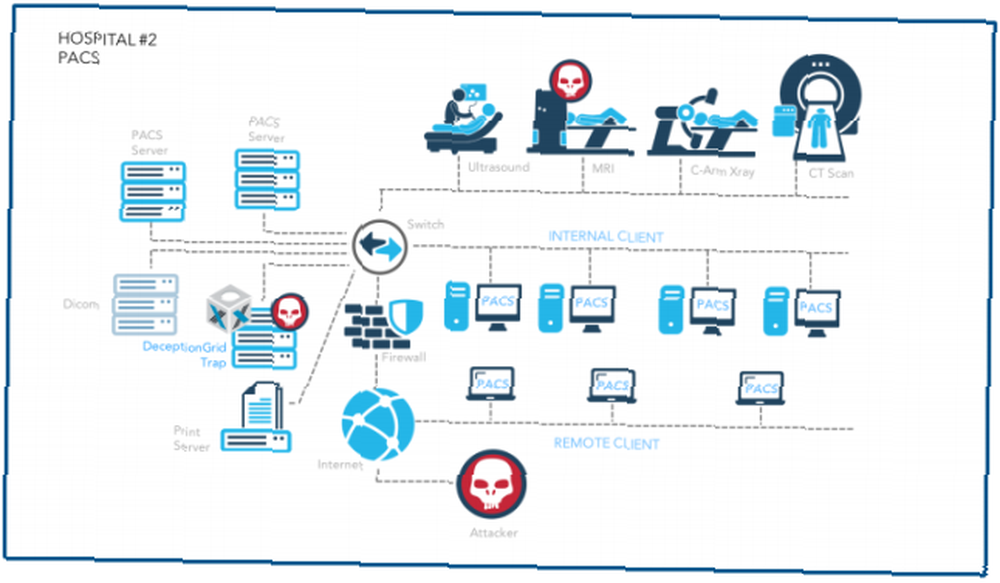

- Hospital nr. 2: Top 2.000 globale hospital

- Sælger C - PACS-system

- Flere leverandørcomputerservere og opbevaringsenheder

- Hospital nr. 3: Top 200 globale hospital

- Sælger D - røntgenmaskine

I det første hospital kompromitterede angribere et system, der kører et centraliseret system til detektering af indtrængen, endepunktbeskyttelse i hele netværket og næste generations firewalls. På trods af disse beskyttelser fandt sikkerhedsforskere bagdøre i et antal systemer, som beskrevet ovenfor.

Det andet hospital fandt, at deres billedarkiverings- og kommunikationssystem (PACS) var blevet kompromitteret for at søge efter sårbart medicinsk udstyr og patientdata. Hvordan sundhedsdata fra dine apps bliver købt og solgt Hvordan sundhedsdata fra dine apps bliver købt og solgt den nylige eksplosion i antallet af sundheds- og fitnessapps betyder, at der er en masse sundhedsdata, der indsamles af vores enheder - data, der sælges. , inklusive “røntgenfilmbilleder, computertomografi (CT) -scannebilleder og magnetisk resonans (MRI) -afbildning sammen med nødvendige arbejdsstationer, servere og opbevaring.” En særlig kvandær er, at stort set alle hospitaler i landet har mindst en centraliseret PACS-service, og der er flere hundrede tusinder over hele verden.

I det tredje hospital fandt TrapX en bagdør i røntgenudstyret, et program baseret på Windows NT 4.0. Husk disse? 7 gamle Windows-programmer, der stadig bruges i dag, kan du huske disse? 7 Gamle Windows-programmer, der stadig bruges i dag. De siger, at teknologien skrider frem med en eksponentiel hastighed. Men vidste du, at nogle programmer har eksisteret i flere årtier? Deltag i en gåtur ned ad Nostalgia Lane og oplev de ældste overlevende Windows-programmer. . Selvom hospitalets sikkerhedsteam “havde betydelig erfaring inden for cybersikkerhed,” de var helt uvidende om, at deres system var blevet kompromitteret, igen på grund af malware, der ankom pakket ind som en diskret trussel.

En fare for tjenester?

Tilstedeværelsen af hackere i hele medicinske netværk er naturligvis ekstremt bekymrende. Men det ser ud til, at deres indtrængen i netværk til medicinske faciliteter primært er motiveret af tyveri af personlige medicinske poster Dette er, hvordan de hacker dig: Den skumle verden af udnyttelsessæt. Sådan hacker du dig: Den skumle verden med udnyttelsessæt Svindlere kan bruge softwarepakker at udnytte sårbarheder og oprette malware. Men hvad er disse udnyttelsessæt? Hvor kommer de fra? Og hvordan kan de stoppes? , snarere end faktisk at udgøre en direkte trussel mod hospitalets hardware. I den forstand kan vi være taknemmelige.

Mange sikkerhedsforskere vil notere sig den sofistikerede malware, der er kamufleret Din nye sikkerhedstrussel for 2016: JavaScript Ransomware Din nye sikkerhedstrussel for 2016: JavaScript Ransomware Locky ransomware har været bekymringsfuld sikkerhedsforskere, men siden dens korte forsvinden og vender tilbage som en tværplatform JavaScript ransomware trussel, tingene har ændret sig. Men hvad kan du gøre for at besejre Locky ransomware? som mere basale versioner, designet til at undgå aktuelle endpoint-sikkerhedsløsninger. TrapX bemærkede i deres oprindelige MEDJACK-rapport, at mens gammel malware blev brugt til at få adgang til enheder, er dette en klar eskalering; angriberenes ønske om at omgå alle moderne sikkerhedskontrolsteder blev bemærket. -

“Disse gamle malware-indpakninger omgår moderne endepunktløsninger, da de målrettede sårbarheder for længe er blevet lukket på operativsystemniveau. Så nu kan angriberen uden at generere nogen advarsel distribuere deres mest sofistikerede værktøjssæt og etablere bagdøre inden for større sundhedsinstitutioner, helt uden advarsel eller advarsel.”

Selv hvis det primære mål er tyveri af patientoplysning, betyder eksponering af disse kritiske sårbarheder kun én ting: et mere sårbart sundhedsvæsenssystem med flere potentielle sårbarheder, der endnu ikke er blevet udsat for. Eller netværk, der allerede er kompromitteret uden at rejse alarmer. Som vi har set, er dette scenarie fuldt ud muligt.

Medicinske journaler er blevet en af de mest lukrative former for personlig identificerbar information, der søges af en lang række ondsindede enheder. Med priser, der spænder fra $ 10-20 pr. Individuel rekord, er der en effektiv handel med sorte markeder, ansporet af den tilsyneladende let adgang til yderligere poster..

Beskeden til medicinske faciliteter skal være klar. Udviklingen af patientjournaler til en let overførbar digitaliseret version er uden tvivl fantastisk. Du kan gå ind på næsten ethvert medicinsk anlæg, og de kan nemt få adgang til en kopi af dine poster.

Men med den viden om, at bagdøre i stigende grad er almindelige i medicinsk udstyr, der bruger gradvis gammel hardware, skal der være en samordnet indsats mellem både udstyrsproducenter og medicinske institutioner for at arbejde sammen for at opretholde patientjournalens sikkerhed.

Er du blevet påvirket af tyveri af medicinsk registrering? Hvad skete der? Hvordan fik de adgang til dine poster? Fortæl os det nedenfor!