Michael Fisher

0

4286

949

Cirka 33% af alle Chromium-brugere har en slags browserplugin installeret. I stedet for at være en niche, kantteknologi, der udelukkende bruges af strømbrugere, er tilføjelser positivt mainstream, idet størstedelen kommer fra Chrome Web Store og Firefox Add-Ons Marketplace.

Men hvor sikre er de?

I henhold til forskning, der skal præsenteres på IEEE-symposiet om sikkerhed og privatliv, er svaret ikke meget. Den Google-finansierede undersøgelse fandt, at titusinder af Chrome-brugere har en række forskellige add-on-baserede malware installeret, hvilket repræsenterer 5% af den samlede Google-trafik.

Undersøgelsen resulterede i, at næsten 200 plugins blev skrubbet fra Chrome App Store og bragt spørgsmålstegn ved markedets samlede sikkerhed.

Så hvad gør Google for at holde os i sikkerhed, og hvordan kan du få øje på en useriøs tilføjelse? Jeg fandt ud af.

Hvor tilføjelser kommer fra

Kald dem, hvad du vil - browserudvidelser, plugins eller tilføjelser - de kommer alle fra samme sted. Uafhængige tredjepartsudviklere, der producerer produkter, som de føler tjener et behov eller løser et problem.

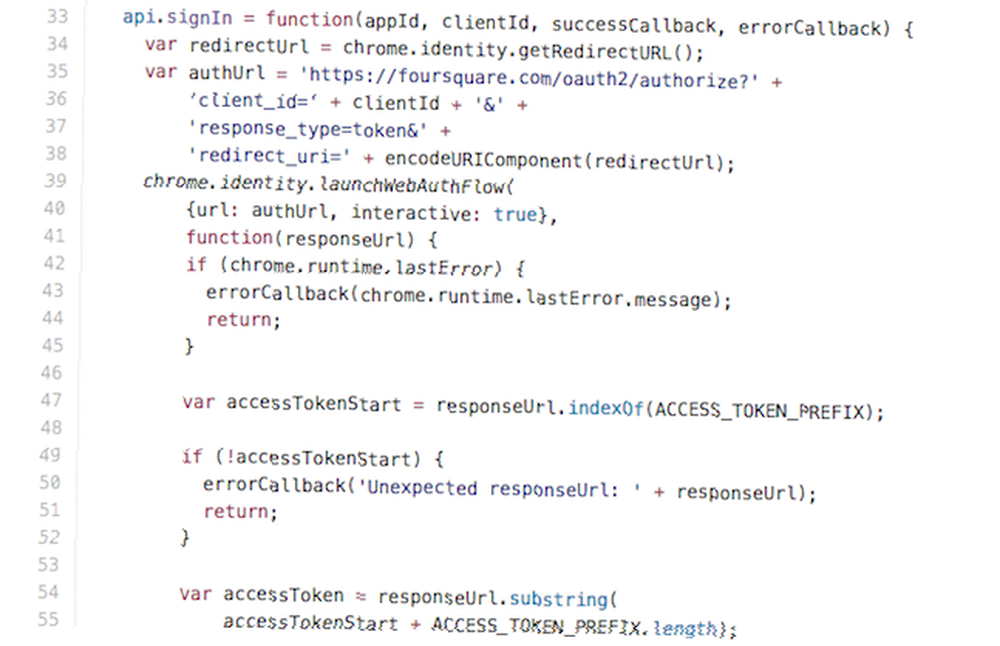

Browser-tilføjelser skrives normalt ved hjælp af webteknologier, såsom HTML, CSS og JavaScript. Hvad er JavaScript, og kan Internettet eksistere uden det? Hvad er JavaScript, og kan Internettet eksistere uden det? JavaScript er en af de ting, mange tager for givet. Alle bruger det. , og er normalt bygget til en bestemt browser, selvom der er nogle tredjeparts tjenester, der letter oprettelsen af cross-platform browser plugins.

Når et plugin har nået et færdiggørelsesniveau og er testet, frigives det derefter. Det er muligt at distribuere et plugin uafhængigt, selvom langt de fleste udviklere i stedet vælger at distribuere dem gennem Mozilla, Google og Microsofts extensionsbutikker.

Selvom det inden den nogensinde berører en brugers computer, skal det testes for at sikre, at det er sikkert at bruge. Sådan fungerer det i Google Chrome App Store.

At holde Chrome sikkert

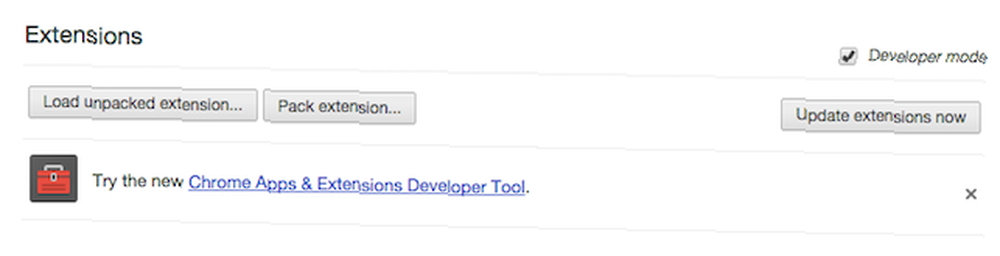

Fra indsendelse af en udvidelse til dens eventuelle offentliggørelse er der en 60 minutters ventetid. Hvad sker der her? Bag kulisserne sørger Google for, at plugin ikke indeholder nogen ondsindet logik eller noget, der kan kompromittere brugernes privatliv eller sikkerhed.

Denne proces er kendt som 'Enhanced Item Validation' (IEV) og er en serie af strenge kontroller, der undersøger et plugins kode og dets opførsel, når det er installeret, for at identificere malware.

Google har også offentliggjort en 'stilguide', der fortæller udviklere, hvilken adfærd der er tilladt, og udtrykkeligt fraråder andre. For eksempel er det forbudt at bruge inline JavaScript - JavaScript, der ikke er gemt i en separat fil - for at mindske risikoen mod script-angreb på tværs af websteder Hvad er cross-site scripting (XSS) og hvorfor det er en sikkerhedstrussel, hvad der er tværs -Site Scripting (XSS) og hvorfor det er en sikkerhedstrussel Sikkerhedsproblemer på tværs af steder er det største sikkerhedsproblem på webstedet i dag. Undersøgelser har fundet, at de er chokerende almindelige - 55% af websteder indeholdt XSS-sårbarheder i 2011, ifølge White Hat Securitys seneste rapport, der blev frigivet i juni… .

Google fraråder også kraftigt brugen af 'eval', som er en programmeringskonstruktion, der tillader kode at udføre kode og kan indføre alle mulige sikkerhedsrisici. De er heller ikke meget interesserede i plugins, der opretter forbindelse til eksterne, ikke-Google-tjenester, da dette udgør risikoen for et Man-in-The-Middle-angreb (MITM) -angreb Hvad er et Man-in-the-Middle-angreb? Sikkerheds jargon forklaret Hvad er et menneske i midten angreb? Sikkerheds jargon forklaret Hvis du har hørt om "mand-i-midten" -angreb, men ikke er helt sikker på, hvad det betyder, er dette artiklen for dig. .

Dette er enkle trin, men er for det meste effektive til at beskytte brugerne. Javvad Malik, sikkerhedsadvokat hos Alienware, mener, at det er et skridt i den rigtige retning, men bemærker, at den største udfordring ved at holde brugerne i sikkerhed er et spørgsmål om uddannelse.

“At sondre mellem god og dårlig software bliver stadig vanskeligere. For at parafrasere er en mans legitime software en anden mans identitetsstjælende, fortrolig skadelig virus kodet i helvede tarm.

“Gør mig ikke forkert, jeg glæder mig over, at Google flytter til at fjerne disse ondsindede udvidelser - nogle af disse skulle aldrig have været offentliggjort til at begynde med. Men udfordringen fremover for virksomheder som Google er at politisere udvidelserne og definere grænserne for hvad der er acceptabel opførsel. En samtale, der strækker sig ud over en sikkerhed eller teknologi og et spørgsmål til det internetbrugende samfund som helhed.”

Google sigter mod at sikre, at brugerne bliver informeret om de risici, der er forbundet med installation af browser plugins. Hver udvidelse i Google Chrome App Store er eksplicit om de krævede tilladelser og kan ikke overskride de tilladelser, du giver den. Hvis en forlængelse beder om at gøre ting, der synes usædvanligt, har du grund til mistanke.

Men lejlighedsvis glider malware som vi alle ved.

Når Google får det forkert

Google holder overraskende en ganske tæt skib. Ikke meget glider forbi deres ur, i det mindste når det kommer til Google Chrome Web Store. Når noget gør det, er det imidlertid dårligt.

- AddToFeedly var et Chrome-plugin, der gjorde det muligt for brugere at tilføje et websted til deres Feedly RSS-læser Feedly, Review: Hvad gør det til en så populær udskiftning af Google Reader? Feedly, vurderet: Hvad gør det til en sådan populær udskiftning af Google Reader? Nu hvor Google Reader kun er en fjern hukommelse, er kampen for RSS's fremtid virkelig på. Et af de mest bemærkelsesværdige produkter, der kæmper for den gode kamp, er Feedly. Google Reader var ikke et ... abonnement. Det begyndte livet som et legitimt produkt frigivet af en hobbyudvikler, men blev købt for en firecifret sum i 2014. De nye ejere snørede derefter pluginet med SuperFish-adware, som sprøjtede reklame ind på sider og gydede pop-ups. SuperFish fik berygtethed tidligere i år, da det viste sig, at Lenovo havde sendt det med alle deres low-end Windows-bærbare computere. Lenovo bærbare ejere Pas på: Din enhed kan have forudinstalleret Malware. Lenovo bærbare computere. Pas på: Din enhed kan have forudinstalleret Malware. at bærbare computere, der blev sendt til butikker og forbrugere i slutningen af 2014, havde malware forudinstalleret. .

- WebPage-skærmbillede giver brugerne mulighed for at fange et billede af hele den webside, de besøger, og er installeret på over 1 million computere. Imidlertid har den også overført brugerinformation til en enkelt IP-adresse i USA. Ejere af WebPage Screenshot har benægtet enhver forseelse og insisterer på, at det var en del af deres kvalitetssikringspraksis. Google har siden fjernet det fra Chrome Web Store.

- Adicionar Ao Google Chrome var en rogue udvidelse, der kaprede Facebook-konti 4 ting at gøre straks, når din Facebook-konto er hacket 4 ting at gøre øjeblikkeligt, når din Facebook-konto er hacket. Spekulerer du på, hvad du skal gøre, hvis din Facebook-konto blev hacket? Vi hjælper dig med at løse dette mareridt for at få din Facebook-konto tilbage. , og delte uautoriserede statuser, indlæg og fotos. Malware blev spredt gennem et websted, der efterlignede YouTube og bad brugerne om at installere plugin for at se videoer. Google har siden fjernet plugin.

I betragtning af at de fleste mennesker bruger Chrome til at udføre langt størstedelen af deres computing, er det bekymrende, at disse plugins formåede at glide gennem revnerne. Men i det mindste var der en procedure at fejle. Når du installerer udvidelser fra andre steder, er du ikke beskyttet.

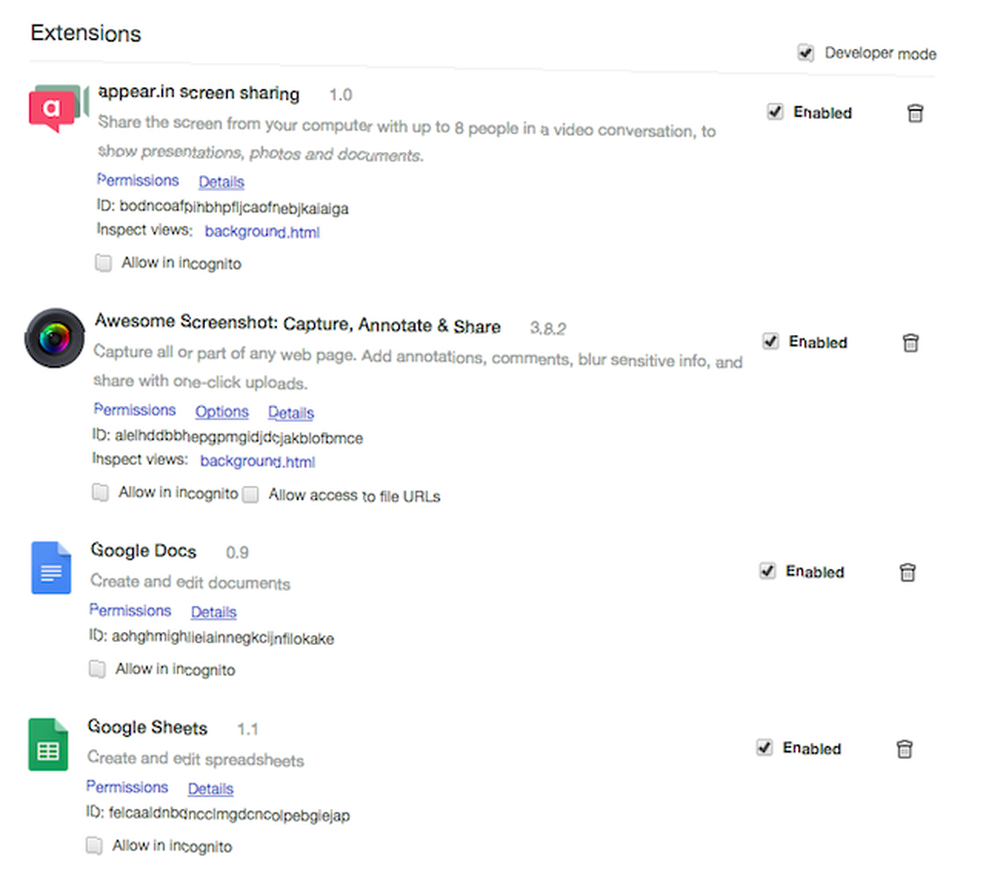

Meget ligesom Android-brugere kan installere en hvilken som helst app, de ønsker, Google giver dig mulighed for at installere en hvilken som helst Chrome-udvidelse Sådan installeres Chrome-udvidelser manuelt Sådan installeres Chrome-udvidelser Manuelt besluttede Google for nylig at deaktivere installationen af Chrome-udvidelser fra tredjepartswebsteder, men nogle brugere vil stadig installere disse udvidelser. Sådan gør du. , inklusive dem, der ikke kommer fra Chrome Web Store. Dette er ikke kun for at give forbrugerne lidt ekstra valg, men snarere for at give udviklere mulighed for at teste koden, de har arbejdet på, før de sendes til godkendelse.

Det er dog vigtigt at huske, at enhver udvidelse, der installeres manuelt, ikke har gennemgået Googles strenge testprocedurer, og kan indeholde alle mulige uønskede opførsler.

Hvordan er du i fare?

I 2014 overhalede Google Microsofts Internet Explorer som den dominerende webbrowser og repræsenterer nu næsten 35% af internetbrugere. Som et resultat, for alle, der ønsker at tjene en hurtig sorteper eller distribuere malware, forbliver det et fristende mål.

Google har for det meste været i stand til at klare sig. Der har været hændelser, men de er blevet isoleret. Når malware har formået at glide igennem, har de behandlet det hensigtsmæssigt og med den professionalisme, du ville forvente af Google.

Det er imidlertid tydeligt, at udvidelser og plugins er en potentiel angrebsvektor. Hvis du planlægger at gøre noget følsomt, såsom at logge på din online bank, kan du muligvis gøre det i en separat, plugin-fri browser eller et inkognitovindue. Og hvis du har nogen af de udvidelser, der er anført ovenfor, skal du skrive chrome: // extensions / i din Chrome-adresselinje, find derefter og slet dem bare for at være sikker.

Har du nogensinde installeret noget Chrome malware? Leve for at fortælle historien? Jeg vil høre om det. Giv mig en kommentar nedenfor, så chatter vi.

Billedkreditter: Hammer på knust glas Via Shutterstock