William Charles

0

1536

381

Botnets rundt omkring i verden har vendt opmærksomheden fra at sende spam-e-mails til systematisk hacking i WordPress-installationer; det er en lukrativ forretning, da WordPress driver 40% af alle blogs. Især i betragtning af at selv vi faldt offer for dette, er det på tide at vi laver et omfattende indlæg om nøjagtigt, hvordan du beskytter din selvhostede WordPress-installation.

Botnets rundt omkring i verden har vendt opmærksomheden fra at sende spam-e-mails til systematisk hacking i WordPress-installationer; det er en lukrativ forretning, da WordPress driver 40% af alle blogs. Især i betragtning af at selv vi faldt offer for dette, er det på tide at vi laver et omfattende indlæg om nøjagtigt, hvordan du beskytter din selvhostede WordPress-installation.

Bemærk: Dette råd gælder kun for WordPress installeret af egen vært. Hvis du bruger WordPress.com, behøver du generelt ikke være interesseret i sikkerhed, fordi de håndterer det hele for dig. Hvad er forskellen mellem WordPress.com og WordPress.org? Hvad er forskellen mellem at køre din blog på Wordpress.com & Wordpress.org? Hvad er forskellen mellem at køre din blog på Wordpress.com & Wordpress.org? Når Wordpress nu tager 1 ud af hver 6 websteder, skal de gøre noget rigtigt. For både erfarne udviklere og den komplette novice har Wordpress noget at tilbyde dig. Men ligesom du begynder på ...

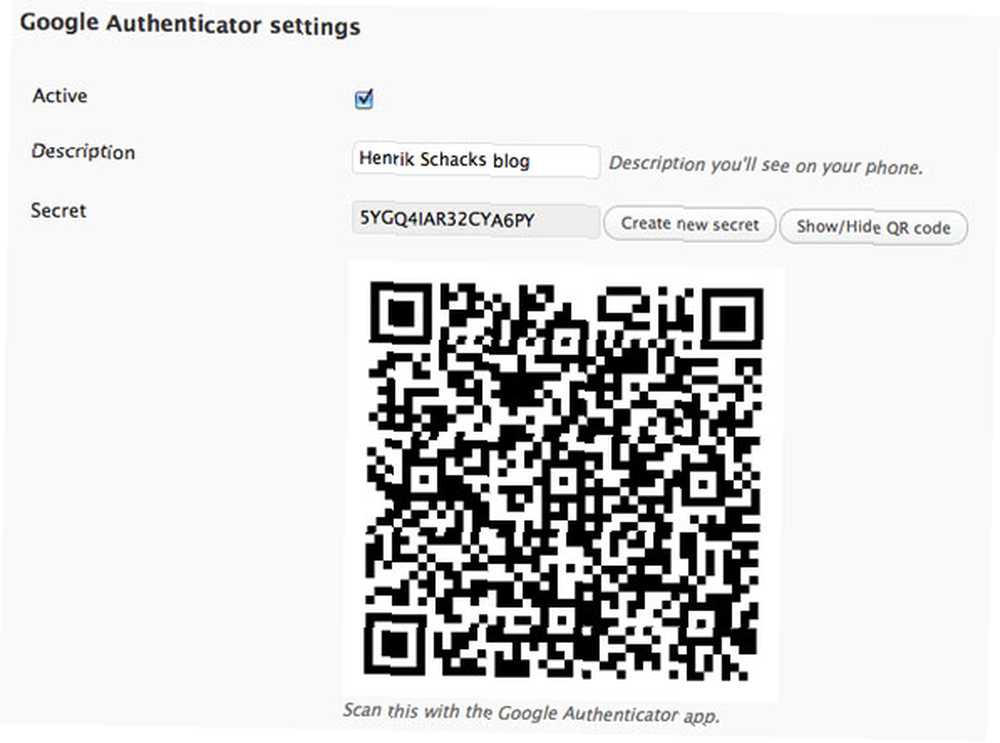

Installer Google totrins-autentificering

Hvis du allerede har aktiveret totrins-godkendelse til din Gmail-konto eller andre tjenester, kan du bruge den samme autentificeringsapp med dette plugin til WordPress.

Heldigvis kan du begrænse totrins-godkendelse til kun at blive brugt på konti på øverste niveau, så du ikke behøver at irritere alle dine brugere.

Login Lockdown

En gammel plugin, men fungerer stadig som beregnet; Login Lockdown kontrollerer IP'et for loginforsøg og blokerer et IP-område i en time, hvis det mislykkes 3 gange inden for 5 minutter. Enkel, effektiv.

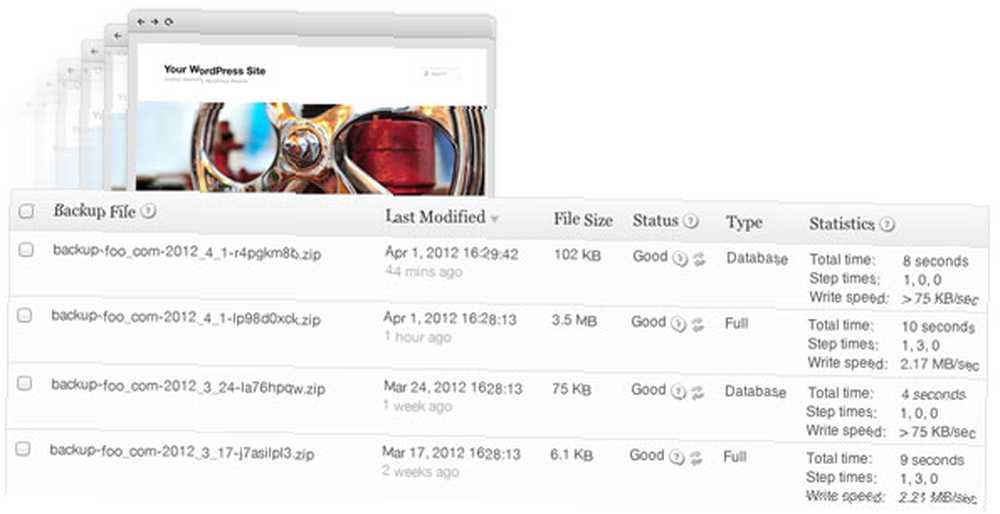

Tag regelmæssige sikkerhedskopier

Hackere vil ikke bare ændre en fil, men vil placere deres eget kontrolpanel skjult et eller andet sted og andre skjulte bagdøre - så selv om du fikser det originale hack, kommer de lige ind igen og gør det hele igen. Tag daglige eller ugentlige sikkerhedskopier, så du nemt kan gendanne dig tilbage til et punkt, hvor der ikke var spor af hacker - og sørg for at lappe uanset hvad det var, de gjorde for at komme ind. Personligt investerede jeg lige i en $ 150 Backup Buddy-udviklerlicens - det er den nemmeste og mest omfattende backup-løsning, jeg har fundet endnu.

Undgå indeksering af mapper

Kontroller roden til din WordPress-installation for .htaccess-filen (bemærk perioden i begyndelsen - du skal muligvis vise usynlige filer for at se dette), og sørg for, at den har følgende linje. Hvis ikke, tilføj den - men lav først en sikkerhedskopi, da denne fil er ret afgørende.

Valgmuligheder alle -indekser

Bliv opdateret

Foretag ikke den samme fejl, som vi gjorde: opgrader altid WordPress, så snart en opdatering er tilgængelig. Nogle gange indeholder opdateringerne mindre fejlrettelser og ikke sikkerhedsrettelser, men kom ind i vanen, og du har ikke et problem. Hvis du har mere end en WordPress-installation og ikke kan holde styr på dem alle, skal du tjekke ManageWp.com, et premium-dashboard til alle dine blogs, der inkluderer scanningssikkerhed.

Ikke kun kerne WordPress-filer, men også plugins: et af de største WordPress-hacks i fortiden involverede en sårbarhed i et almindeligt script til miniature-generatorer kaldet timthumb.php, og der er stadig temaer derude, der bruger den gamle version. Selvom plugins hurtigt blev opdateret, er det naturligvis sværere at holde temaer ajour - WordPress fortæller dig ikke, om dit tema er sårbart, og for det får du en slags sikkerhedsscanningsplugin - rulle ned til Sikkerheds plugins afsnit nedenfor for nogle forslag.

Download aldrig tilfældige temaer

Medmindre du ved, hvad du laver med PHP-kode, er det meget let at falde i fælden med at downloade et dejligt tilfældigt tema fra et eller andet sted, kun for at finde, at det har nogle grimme kode derinde - mest almindelige backlinks, som du ikke kan fjerne, men værre kan findes. Hold dig til premium og velkendte temadesignere (f.eks. Smashing Magazine eller WPShower), eller til gratis temaer skal du kun bruge WordPress-temakatalog.

Slet ubrugte plugins og temaer

Jo mindre eksekverbar kode du har på din server, jo bedre - fjern chancen for at have gammel, sårbar kode ved at slette temaer og plugins, du ikke bruger mere. Deaktivering af dem stopper simpelthen deres funktionalitetsindlæsning med WordPress, men selve koden kan stadig være eksekverbar af en hacker.

Fjern fortællingsmeta i din sidehoved

Som standard udsendte WordPress sin version til verden i koden til din headerfil - en nem måde for hackere at identificere ældre installationer. Føj følgende linjer til dit tema functions.php fil for at fjerne WordPress-versionen, Windows Live Writer-info og en linje, der hjælper eksterne klienter med at finde din XML-RPC-fil.

remove_action ('wp_head', 'wp_generator'); remove_action ('wp_head', 'wlwmanifest_link'); remove_action ('wp_head', 'rsd_link');Fjern “admin” Konto

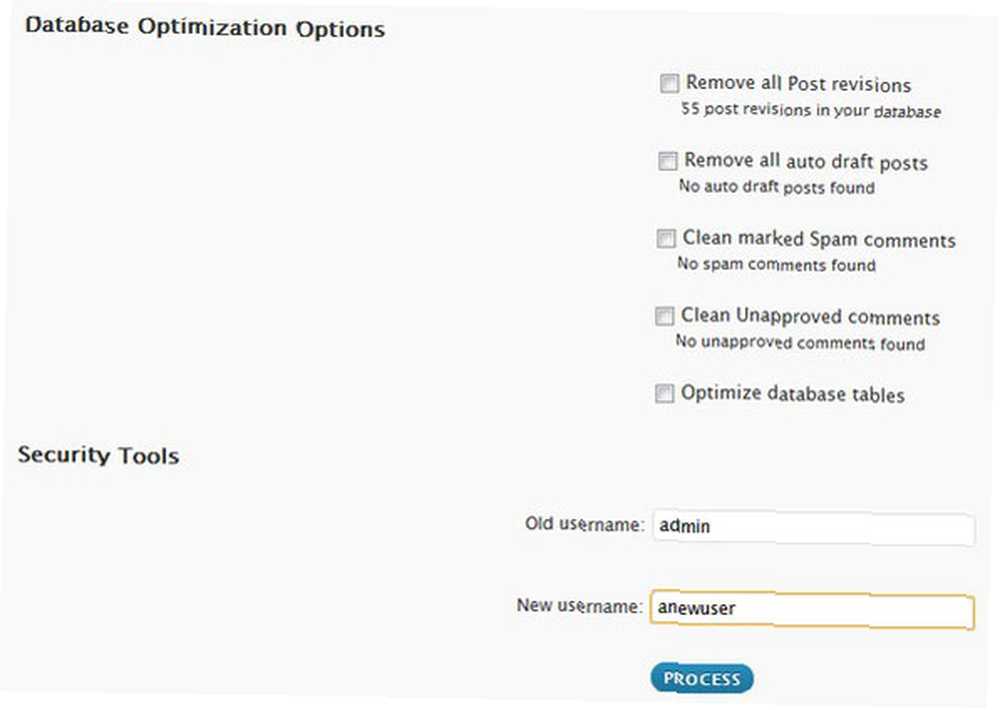

De fleste brute-force-angreb på WordPress involverer gentagne gange forsøg på admin konto - standard for alle WordPress-installationer - og en ordbog med almindelige adgangskoder. Hvis du enten logger ind med admin eller har admin-kontoen i din brugertabel, er du sårbar over for dette.

To måder at løse det på: enten brug wp-optimize plugin - et fantastisk plugin, der blandt andet giver dig mulighed for at deaktivere post revisioner og udføre database optimering - til at omdøbe admin konto. Eller bare oprette en anden konto med administratorrettigheder, log ind som den nye bruger, og slet derefter “admin” konto tildele alle indlæg til din nye bruger.

Sikker adgangskoder

Selv hvis du har deaktiveret administratorkontoen, kan det være muligt at identificere brugernavnet på din administratorkonto - på hvilket tidspunkt er du sårbar over for et brute force-angreb igen. Håndhæv en stærk adgangskodepolitik med 16 eller flere tilfældige tegn, der består af store og små bogstaver, tegnsætning og tal.

Eller bare brug virkelig LongSentenceThatsEasyToRememberMethod.

Deaktiver filredigering inden for WordPress

For dem, der ikke kan lide at logge ind via FTP, indeholder WordPress en nem redigerer i admin-dashboardet til tema- og plugin-PHP-filer - men det gør din installation sårbar, hvis nogen får adgang. Det er sådan, hvordan nogen formåede at injicere en malware-omdirigering i vores header. Føj følgende linje til bunden af din wp-config.php (i rodmappen) for at deaktivere alle filredigeringsfunktioner - og brug SFTP Hvad SSH er & hvordan det er forskelligt fra FTP [Teknologi forklaret] Hvad SSH er & hvordan det er forskelligt fra FTP [Teknologi forklaret] til at logge ind på din server i stedet.

definere ('DISALLOW_FILE_EDIT', sandt);Skjul loginfejl

En forkert adgangskode eller et forkert brugernavn kan identificeres ved hjælp af de fejl, der gives, når du logger ind, hvilket kan bruges til at identificere konti for brute-tvang. Dette er tydeligvis ikke godt, så dræb fejlene med denne tilføjelse til dit tema functions.php fil

funktion no_errors_please () return 'Nope'; add_filter ('login_errors', 'no_errors_please');Aktivér Cloudflare

Ud over at fremskynde dit websted reducerer CloudFlare mange kendte botnet og scannere fra endda at komme til din blog i første omgang. Læs alt om CloudFlare Protect & Speed up Your Website gratis med CloudFlare Protect & Speeder Your Website gratis med CloudFlare CloudFlare er en spændende opstart fra skaberne af Project Honey Pot, der hævder at beskytte din hjemmeside mod spammere, bots og andet onde webmonstre - samt fremskynde dit websted noget ... her. Installation er et enkelt klik, hvis du er vært på MediaTemple, ellers har du brug for adgang til domænekontrolpanelet for at ændre navneservere.

Sikkerheds plugins

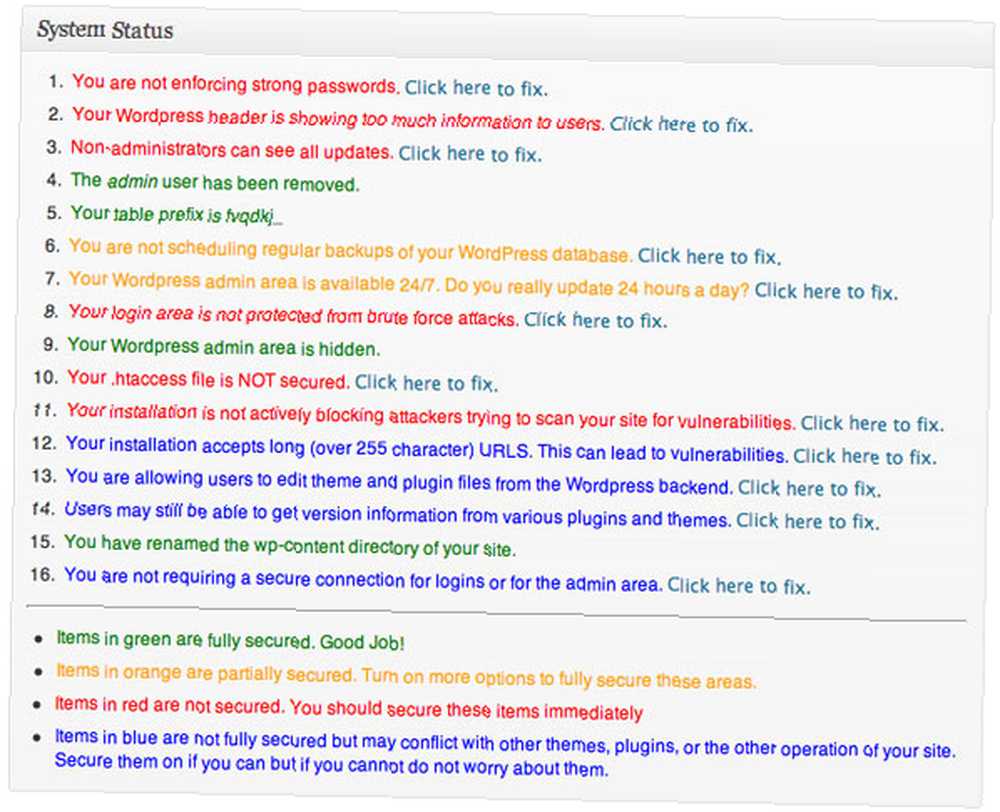

- Bedre WP-sikkerhed implementerer mange af disse rettelser for dig og er den mest omfattende gratis løsning, der findes.

- WordFence er en premium-pakke, der aktivt scanner dine filer efter malware-links, omdirigeringer, kendte sårbarheder osv. - og rettet dem. Prisen starter ved $ 18 / år for 1 site.

- Login-sikkerhedsløsning begrænser både loginforsøg og håndhæver sikre adgangskoder.

- BulletProof sikkerhed er en omfattende, men kompleks plugin, der beskæftiger sig med nogle af de mere tekniske aspekter som XSS-injektion og .htaccess-problemer. Der findes også en Pro verison af plugin, som automatiserer meget af processen.

Jeg tror, du er enig i, at dette er en ganske omfattende liste over trin til at hærde WordPress, men jeg foreslår ikke, at du implementerer alle af dem. Hvis jeg skulle gøre alt dette til hvert websted, jeg nogensinde har oprettet, ville jeg stadig oprette dem nu. At køre enhver form for system indfører en risiko, og det er i sidste ende op til dig at finde balancen mellem det sikkerhedsniveau, du ønsker, og den indsats, du vil lægge på for at sikre det - intet bliver nogensinde 100% sikkert. Den lavt hængende frugt her er:

- Hold WordPress opdateret

- Deaktivering af admin-kontoen

- Tilføjelse af totrins-godkendelse

- Installation af et sikkerhedsplugin

At gøre dem alene burde sætte dig over 99% af alle de andre blogs derude, hvilket er nok til at få potentielle hackere til at gå videre til lettere mål.

Tror du, jeg savnede noget? Fortæl mig det i kommentarerne.