Edmund Richardson

0

928

33

Den nogensinde nuværende krig mellem ondsindede hackere og fagfolk inden for informationssikkerhed lønner sig. Ifølge en undersøgelse foretaget af Bureau of Labor Statistics er den forventede vækstrate for job inden for informationssikkerhed meget højere end alle andre erhverv. Som uskyldige tilskuere er der et par forhold, som vi kan tage for at modvirke de onde.

Billedkredit: designer491 via Shutterstock

Billedkredit: designer491 via Shutterstock

To-faktor-godkendelse (2FA) har eksisteret i nogen tid nu. Det kræver, at der bruges to metoder til godkendelse for at verificere en brugers identitet. Dette består normalt af det almindelige brugernavn og adgangskode sammen med en bekræftelseskode, der sendes til din mobile enhed via sms. Dette betyder, at selv hvis din adgangskode blev kompromitteret (hvordan man gør dine adgangskoder stærkere. Sådan opretter du stærke adgangskoder, som du nemt kan huske, hvordan man opretter stærke adgangskoder, som du nemt kan huske), har den onde hacker brug for adgang til din mobile enhed for at få fuld adgang til din konto.

Der er rapporter om ubehagelige personer, der er maskeret til mobilfirmaer og hævder at have “malplaceret” deres SIM-kort for at få adgang til offerets mobilnummer. Dette beviser stadig, at der er plads til forbedringer, men 2FA strækker sig også ud over en tekstmeddelelsesverifikation. Denne vejledning hjælper med at opsætte forbedret sikkerhed på både Ubuntu-server og desktop-smag sammen med Google Authenticator til tofaktorautentisering Lås disse tjenester ned nu med tofaktorautentisering Lås disse tjenester nu ned med tofaktorautentisering To-faktor-godkendelse er den smarte måde at beskytte dine online konti på. Lad os se på nogle af de tjenester, du kan låse ned med bedre sikkerhed. .

Overvejelser og forudsætninger

Opsætning af dette betyder, at alle brugere af systemet har brug for verifikationskoden fra Google Authenticator, når:

- Log ind på systemet

- Kører sudo-kommandoer

Selv om afvekslingen her er tid, kan det ekstra sikkerhedslag være afgørende. Især på maskiner, der huser følsomme data. Denne vejledning vil gøre brug af:

- Ubuntu 16.04 (Desktop eller server)

- Google Authenticator-app (fra Google Play Store-fidus-apps i Play-butikken, du har brug for at undgå fidus-apps i Play-butikken, som du skal undgå. For enhver fantastisk app, du kan finde på Android, er der en billig knockoff, der venter på at spilde din tid og stjæle dine penge. eller Apple App Store)

Installer Google Authenticator

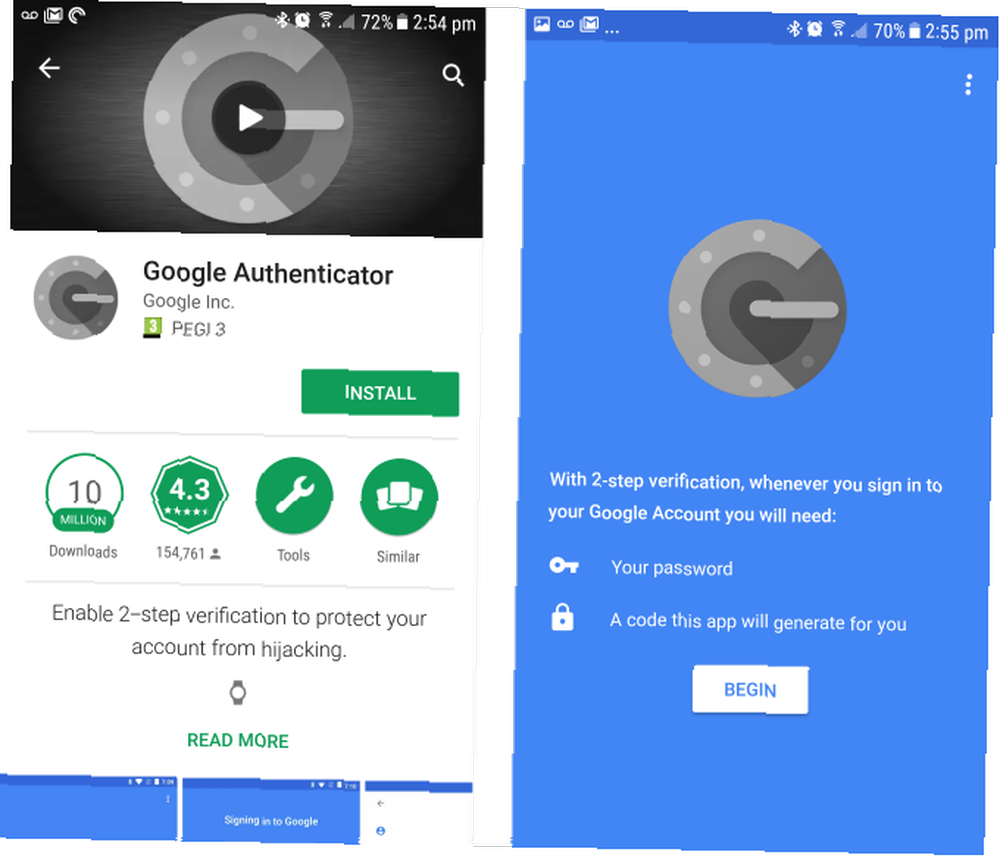

Som vi har dækket, bruger vi Google Authenticator til at være den anden forsvarslinje mod uberettiget adgang. Lad os få den mobile del af ligningen udført først. Installationstrinnene er nøjagtigt som at installere ethvert andet program. Denne installationstrin nedenfor gælder for Google Play Store, men de bør ikke være forskellige i Apple App Store.

Åbn Google Play Store på din Android-enhed, og søg efter google authenticator. Find og tryk på den korrekte post, og sørg for, at den offentliggøres af Google Inc. Tryk derefter på Installere, og Acceptere når du bliver bedt om det, og vent til installationen er afsluttet.

Herefter skal du starte en terminalsession på dit skrivebord eller server.

Kør følgende kommando:

sudo apt-get install libpam-google-authenticatorNår du bliver bedt om det, skal du indtaste din adgangskode og ramme Gå ind. Skriv, hvis du bliver bedt om det Y og ramte Gå ind igen, læn dig derefter tilbage og lad installationen afsluttes

Konfiguration

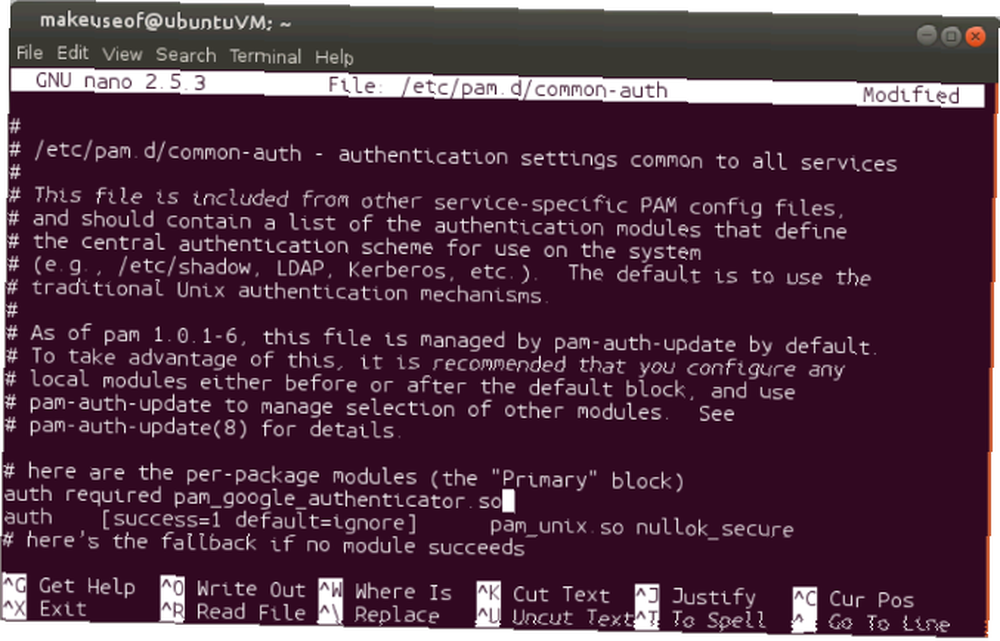

Du bliver nu nødt til at redigere en fil for at tilføje totrins-godkendelse til din dyrebare Linux-boks. Kør følgende kommando:

sudo nano /etc/pam.d/common-authIkke langt nede kig efter den linje, der lyder:

autor [succes = 1 standard = ignorere] pam_unix.so nullok_secureDirekte over denne linje tilføj følgende:

autor kræves pam_google_authenticator.soDin fil skal se sådan ud:

Trykke Ctrl + X efterfulgt af Y for at gemme og lukke filen 40+ Mest anvendte Linux-terminal-kommandoer 40+ Mest brugte Linux-terminal-kommandoer Uanset om du lige er i gang eller bare er nysgerrig efter Linux-terminalen, her er de mest almindelige kommandoer, der vil føre dig gennem hele din tid på Linux. .

Konfigurer hver bruger

Det næste trin vil endelig linke din konto til Google Authenticator. Dette trin skal køres for alle brugere, der logger ind på dit system. Vores eksempel har bare en enkelt bruger, gøre brug af. Trinene vil imidlertid være identiske for enhver anden bruger på dit system.

I din terminal skal du køre følgende:

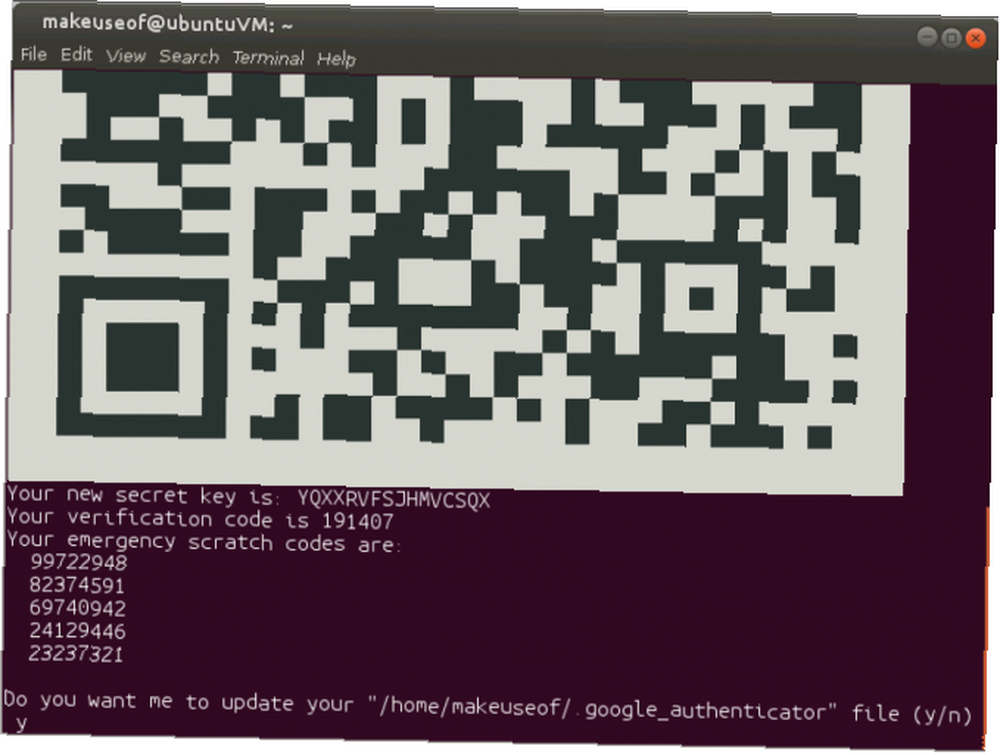

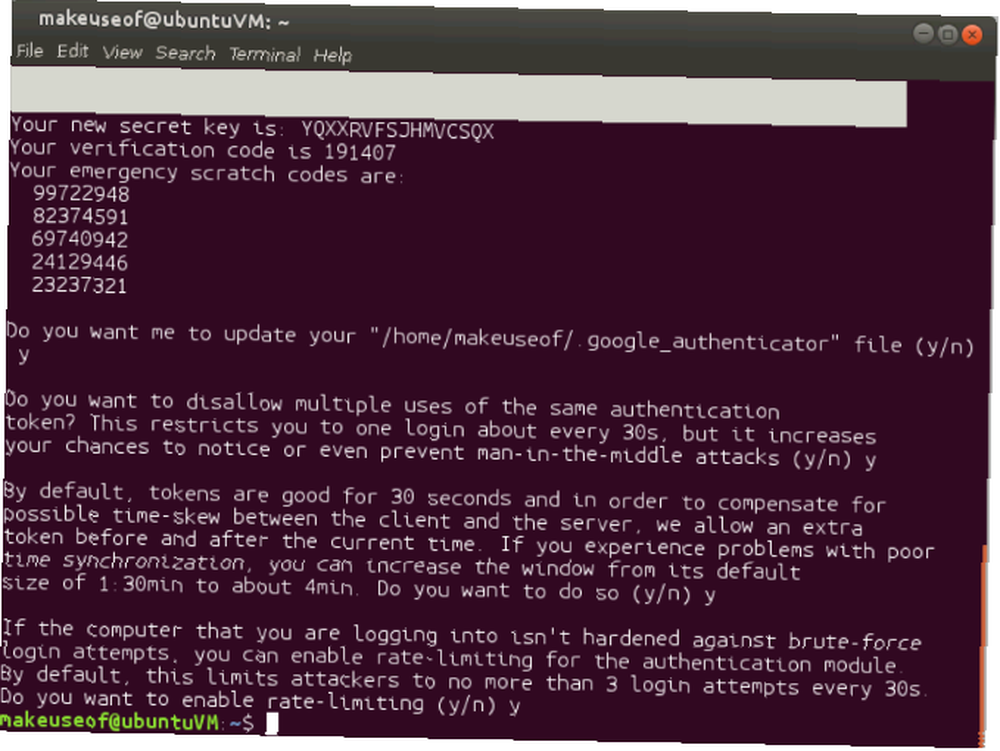

google-autentifikatorNår vi ser nærmere på det, der leveres, finder vi:

- En QR-kode

- En bekræftelseskode

- En ny hemmelig nøgle

- 5 nødridsekoder

QR-koden 8 Virkelig nørdige, men kreative måder at bruge QR-koder derhjemme 8 Virkelig nørdige, men kreative måder at bruge QR-koder derhjemme Almindelige-Jane QR-koden havde en hi-tech begyndelse - Toyota brugte dem i deres fremstillingsproces til scanning af biler komponenter. Derfra har QR-koder rejst til endda modramper. Det demonstrerer deres ... og den hemmelige nøgle tjener stort set den samme funktion. Vi vender tilbage til disse om et øjeblik. Bekræftelseskoden er en engangsbrugskode, som du kan bruge med det samme, hvis det er nødvendigt. Skrabekoderne er engangskoder, der kan bruges i tilfælde af, at du ikke har din mobile enhed til rådighed. Du kan udskrive disse og opbevare dem under termonuklear lås og nøgle eller bare ignorere dem. I sidste ende afhænger det af, hvor tilbøjelige du er til at glemme eller miste din mobile enhed.

Du vil også blive stillet en række spørgsmål. Standardværdierne er mere end tilstrækkelige, og du kan svare Y til dem alle. Du er dog velkommen til at ændre disse efter ønske. Luk ikke vinduet eller terminalsessionen endnu.

Opsæt den mobile app

Inden vi fortsætter til nogen anden bruger, skal vi udfylde den, du i øjeblikket er logget ind med.

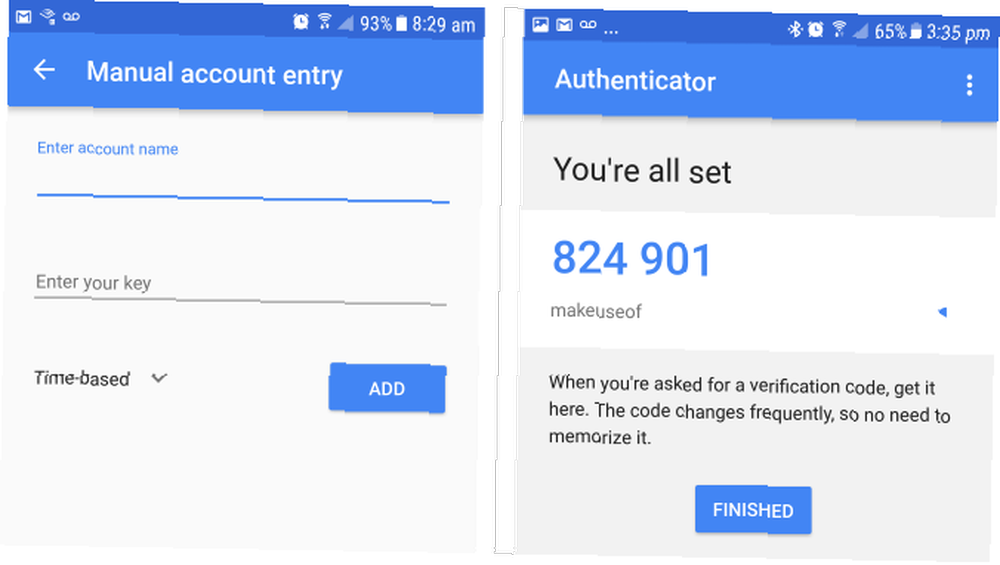

Hvis dette er første gang, du starter Google Authenticator på din mobile enhed, skal du klikke på Begynde. Alternativt kan du klikke på plus-ikonet i nederste hjørne fra hovedvinduet. Hvis opløsningen i dit terminalvindue er god nok til at se QR-koden vælges Scan en stregkode eller Indtast en medfølgende nøgle hvis din mobiltelefon kamera ligner en kartoffel. Hvis du valgte at indtaste en nøgle, skal du nu indtaste et kontonavn for at hjælpe dig med at huske, hvilken konto dette vedrører. Herefter skal du indtaste bekræftelsesnøglen, der leveres i dit terminalvindue. Nu bare ramt TILFØJE.

Scanning af din stregkode gør disse tre trin samtidigt. Og voila! Din mobile enhed og dit system har nu et ekstra beskyttelseslag. Den eneste mulige måde, som en person, der ikke har til hensigt at få adgang til dit system, er, hvis de knækker din adgangskode og får adgang til den mobile enhed, du har konfigureret.

Sidste trin og test

Du har muligvis flere personer, der bruger dette særlige system. I vores eksempel, slaghoople er en ekstra bruger. Kør følgende i din terminalsession:

sudo su slaghoopleÅbn Google Authenticator-appen på din mobile enhed. Skriv den sekscifrede godkendelseskode, som appen har leveret i terminalvinduet. Indtast din sudo-adgangskode, og tryk på Enter. Du skal nu være logget ind. Som ny bruger skal du udstede følgende kommando:

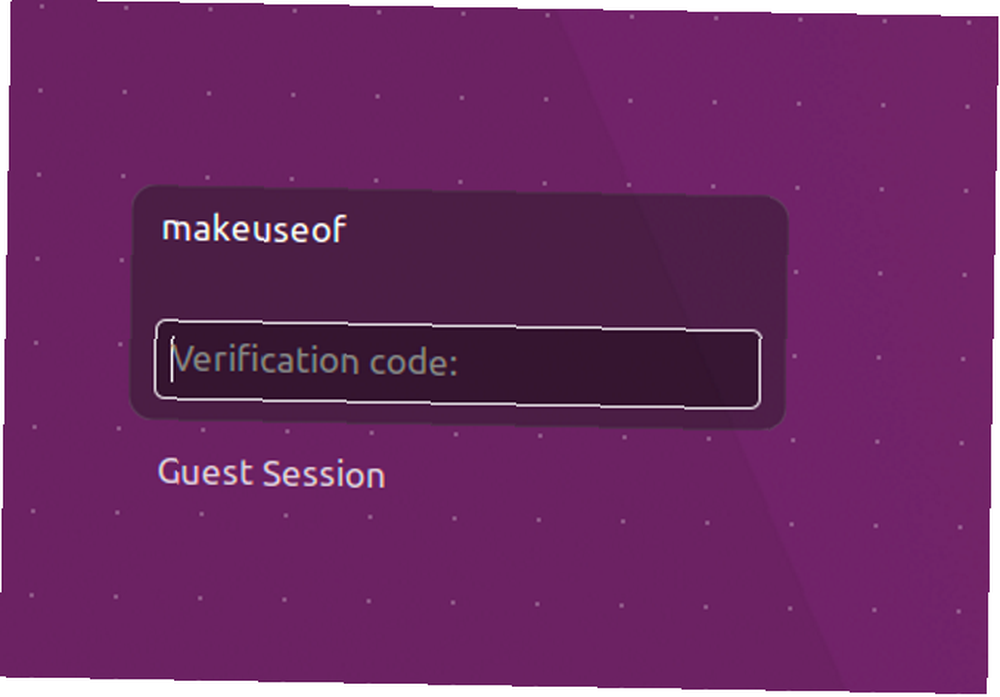

google-autentifikatorDu kan nu blot følge nøjagtigt de samme trin, som vi gjorde for den første bruger, der er beskrevet ovenfor. Når du har besvaret spørgsmålene, skal du åbne din Google Authenticator-mobilapp. Tilføj en anden konto. Gå ind slaghoople som kontonavn for at hjælpe dig med at skelne mellem de to på din mobile enhed. Vælg at scanne stregkoden, eller skriv bekræftelsesnøglen. Slaghoople kræver nu koden fra mobilappen sammen med hendes sudo-adgangskode til at logge ind og udstede forhøjede kommandoer. Skyl og gentag for eventuelle yderligere brugere. Når alle dine brugere er konfigureret, vil du bemærke, at det at prøve at logge ind eller køre sudo-kommandoer kræver en bekræftelseskode.

Og det er det. Din Linux-maskine er nu meget mere sikker Sådan krypteres et flashdrev: 5 værktøjer til adgangskodebeskyttelse Sådan krypteres et flashdrev: 5 værktøjer til adgangskodebeskyttelse Vil du lære, hvordan du krypterer et flashdrev? Her er de bedste gratis værktøjer til adgangskodebeskyttelse og sikkerhed for et tommelfingerdrev. end det var tidligere. Nogle argumenterer måske for, at denne proces er en besvær. Selvfølgelig er det det! Det er pointen!

Har du fået din adgangskode lækket, og har et system kompromitteret? Hvordan sikrer du dine følsomme data? Bruger du i øjeblikket tofaktorautentisering? Fortæl os det i kommentarerne!

Billedkredit: Dave Clark Digital Photo via Shutterstock.com