Brian Curtis

0

923

182

GHOST-sårbarheden er en fejl i en vital del af enhver større Linux-distro. Det kan i teorien give hackere mulighed for at tage kontrol over computere uden behov for et brugernavn eller adgangskode.

Når det er sagt, er der et par nøglepunkter, du skal huske på:

- Fejlen er aldrig blevet udnyttet i naturen - bare i eksperimenter fra sikkerhedsforskere.

- Der er patches derude lige nu for enhver større Linux-distro.

- Hvis du installerer sikkerhedsopdateringer regelmæssigt, eller bruger en rullende frigivelsesdistro. Hvordan kan man drage fordel af Linux-fremskridt nu snarere end senere Hvordan man kan drage fordel af Linuxfremskridt nu Snarere end senere Linux-udvikling kan faktisk blive spændende til tider, især når der er nogle større ændringer i et stykke software. Dog forhindrer du muligvis dig selv i at drage fordel ved ikke at tage de rigtige beslutninger. , har du intet at bekymre dig om. Installer de seneste opdateringer, og du er dækket (opdateringerne kræver en genstart, men lad dem ikke af sted).

- Hvis du bruger en forældet udgivelse af en Linux-distro, som ikke længere modtager sikkerhedsopdateringer, er du sandsynligvis sårbar over for GHOST (og en række andre udnyttelser).

Det er underligt, men moderne sikkerhedssårbarheder har mærkenavne, der har til formål at skabe opmærksomhed - Heartbleed er et nyligt eksempel Heartbleed - Hvad kan du gøre for at forblive sikker? Heartbleed - Hvad kan du gøre for at være sikker? , med sit slående navn og røde logo. Mærkerne hjælper med at gøre ellers uklare bugs i nyhedshistorier, hvilket hjælper med at sikre, at problemer hurtigt løses.

GHOST bringer denne tendens til Linux verden takket være en indsats fra Qualys. De hyrede et PR-team til at offentliggøre deres rolle i at finde fejlen, og mange føler, at den var overhyped.

Vi kommer til det. Først her er, hvad denne fejl er, hvad den påvirker, og hvad den kan lære os om, hvordan Linux-sikkerhedsopdateringer sker.

Hvad er GHOST?

GHOST er en fejl i glibc, et bibliotek, der leveres med de fleste Linux-distros og er nødvendigt for at køre stort set al software. GHOST selv er en fejl i “gethostbyname * ()” funktion af glibc, hvilke applikationer bruger til at konvertere en webadresse til en IP.

Det er her GHOST fik sit navn: GetHOST-navn.

Fejlen opretter et bufferoverløb, som tillader hackere, der vil være, at køre kode uden legitimationsoplysninger. Qualys 'bevis på koncept gjorde dette ved at sende kode til en e-mail-server - andre brugssager er muligvis mulig.

Interessant nok blev fejlen rettet i 2013, men blev ikke identificeret som en sikkerhedsrisiko på det tidspunkt.

Hvis fejlen blev løst for flere år siden, hvorfor er det et problem nu?

Grundlæggende, fordi ingen bemærkede, at fejlen var et sikkerhedsproblem - hvilket betyder, at opdateringen ikke blev skubbet til mange brugere.

Linux-distros er en samling af en lang række forskellige pakker. For brugeren betyder dette software som Firefox og desktopmiljøer som Gnome, men det er virkelig kun toppen af isbjerget. En masse anden software og biblioteker, inklusive glibc, gør Linux til, hvad det er bag kulisserne. Disse projekter har alle deres egne teams, der regelmæssigt udsender deres egne opdateringer.

Der er en masse Linux-distros derude. De bedste Linux-driftsdistroser De bedste Linux-driftsdistroser De bedste Linux-distroser er svære at finde. Medmindre du læser vores liste over de bedste Linux-operativsystemer til spil, Raspberry Pi og mere. , og alle af dem har forskellige tilgange til at skubbe disse opdateringer til deres brugere. For eksempel er rullende frigivelsesdistros opdateret stort set - hvilket betyder, at brugere af distros som Arch har været sikre siden 2013.

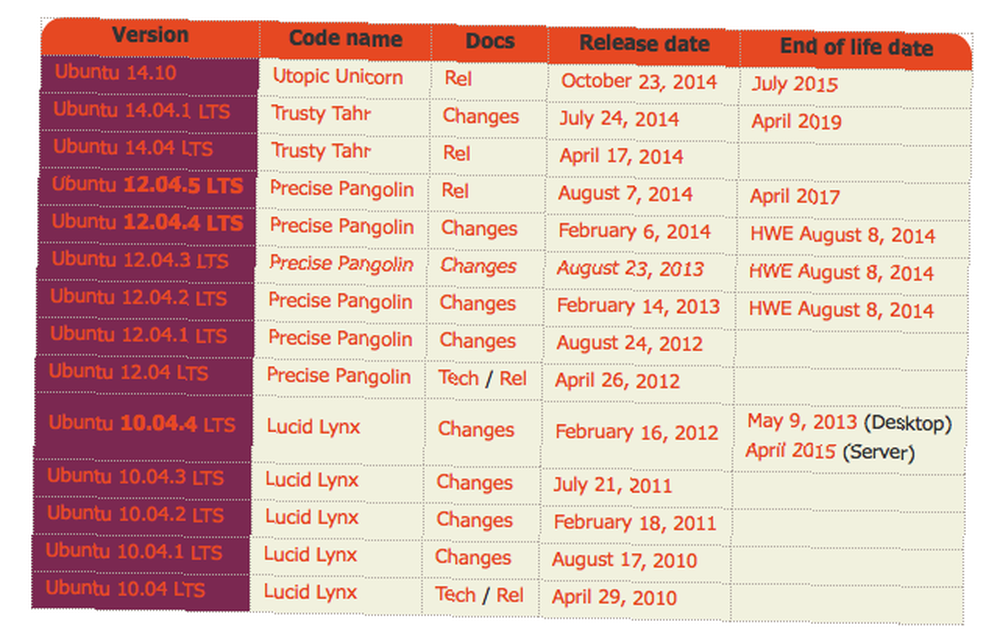

Ubuntu ser, for at bruge et andet eksempel, en ny version frigivet hvert halve år. Disse udgivelser opdaterer generelt alle pakker, som kun får sikkerhedsopdateringer derefter. Dette betyder, at versioner af Ubuntu, der blev frigivet i 2014 eller senere, aldrig var sårbare over for GHOST, men brugere af Ubuntu 12.04 LTS var (i det mindste indtil en sikkerhedsopdatering lappede fejlen).

Ifølge Symantec inkluderede sårbare udgivelser:

- Ubuntu 12.04 LTS

- Ubuntu 10.04 LTS

- Red Hat Enterprise Linux 5

- S.u.S.E. Linux 7.1

- Debian Linux 6.0

Interessant nok bemærkede ChromeOS-udviklere fejlen i begyndelsen af 2014 og lappede den selv af den grund. Linux-verdenen tilsyneladende bemærkede ikke.

Skal jeg være bekymret?

Sandsynligvis ikke: opdateringer er blevet skubbet til alle større distros, og selve bugten blev overhypert ifølge sikkerhedseksperter. For at citere Pawan Kinger hos Trend Micro:

“Samlet set er risikoen for faktiske udnyttelser rettet mod GHOST relativt lille sammenlignet med andre sårbarheder som Shellshock eller Heartbleed.” - Pawan Kinger

Og for at citere Jake Edge fra LWN.net:

“Mens GHOST glibc-sårbarheden er alvorlig, ser det også ud til at være ret svært at udnytte - og er alvorligt overhyperet.” - Jake Edge

Det var bestemt en sårbarhed, der krævede programrettelse, men det har sandsynligvis ikke brug for et mærkenavn og et logo - og du skulle ikke miste meget søvn over det.

Hvad kan brugerne lære af dette?

Hvis der er en sikkerhedsmyte, der skal dø 4 Cyber Security Myths That Must Die 4 Cyber Security Myths That Must Die, er det, at Linux-brugere ikke behøver at bekymre sig om deres sikkerhed. Hvert operativsystem har sikkerhedsfejl, og Linux (selvom det er ganske sikkert) er ingen undtagelse.

Og på alle systemer er en af de bedste måder at beskytte dig selv at holde alt opdateret. Så for at opsummere:

- Installer altid sikkerhedsrettelser.

- Sørg for, at versionen af Linux, der kører på din personlige computer, eller din server, stadig modtager sikkerhedsrettelser. Hvis det ikke er det, skal du opgradere til en nyere version.

Gør disse ting, og du skal have det godt.

Jeg vil gerne vide: har du installeret opdateringer endnu? Hvis ikke, kom til det! Kom tilbage, når du er færdig, og vi kan tale om dette og mere i kommentarerne nedenfor. Husk: bare fordi du ikke kører Windows, betyder det ikke, at du er helt sikker. 5 Sikkerhedssoftwaremyter, der kan bevise farligt. 5 Sikkerhedssoftwaremyter, der kan bevise farligt malware er stadig en ting! Ti millioner af pc'er forbliver inficeret over hele verden. Skaden spænder fra ustabile computere til identitetstyveri. Hvad får folk til ikke at tage malware alvorligt? Lad os afsløre myterne. !