Joseph Goodman

0

4629

423

Ransomware er på vej op. Cyberkriminelle har hævet indsatsen udover din computer: 5 måder Ransomware vil tage dig fanget i fremtiden Beyond din computer: 5 måder Ransomware vil tage dig fanget i fremtiden Ransomware er sandsynligvis den mest sindelige malware derude, og de kriminelle, der bruger det, bliver mere avanceret. Her er fem bekymrende ting, der snart kunne tages som gidsler, herunder smarte hjem og smarte biler. i kampen om dine data, introduktion af skår af avanceret malware designet til at kryptere dine personlige data. Deres ultimative mål er at afpresse penge fra dig. Medmindre deres krav er opfyldt, forbliver dine krypterede filer uden for rækkevidde.

Ikke tilgængelig. Faret vild.

Angreb på enkeltpersoner er ikke banebrydende. De er heller ikke med på overskrifterne. Men 2015 så FBI modtage knap 2.500 klager vedrørende direkte ransomware-relaterede angreb, svarende til omkring $ 24 millioner i tab for ofre.

For lidt over to uger siden, en ny ransomware-variant, Petya, opstået. Lige så snart sikkerhedsforskere var begyndt at administrere advarsler om ransomwarens kapaciteter og specifikke angrebsmåder, knækkede et irriteret individ Petya-krypteringen. Dette betyder, at tusinder af potentielle ofre sikkert kan dekryptere deres filer, hvilket sparer tid, penge og bjerge af frustration.

Hvorfor Petya er anderledes

Ransomware-infektioner følger normalt en lineær vej Hvad er en bootkit, og er Nemesis en ægte trussel? Hvad er en bootkit, og er Nemesis en ægte trussel? Hackere fortsætter med at finde måder at forstyrre dit system, f.eks. Bootkit. Lad os se på, hvad en bootkit er, hvordan Nemesis-varianten fungerer, og overveje, hvad du kan gøre for at forblive klar. . Når et system er kompromitteret, scanner ransomware hele computeren Don't Fall Foul of the Scammers: En guide til Ransomware & andre trusler. Faller ikke fejl af svindlere: En guide til Ransomware & andre trusler og starter krypteringsprocessen. Afhængig af ransomware-varianten Undgå at falde offer for disse tre Ransomware-svindel Undgå at falde offer for disse tre Ransomware-svindel Flere prominente ransomware-svindel er i omløb i øjeblikket; lad os gå over tre af de mest ødelæggende, så du kan genkende dem. , kan netværksplaceringer også være krypteret. Når krypteringsprocessen er afsluttet, leverer ransomware en besked til brugeren, der informerer dem om deres muligheder: betale eller tab ikke. Betaler ikke - Sådan slå Ransomware! Betal ikke - Hvordan man slår Ransomware! Forestil dig, hvis nogen dukkede op lige uden for døren og sagde: "Hej, der er mus i dit hus, som du ikke vidste om. Giv os $ 100, og vi slipper af med dem." Dette er Ransomware ... .

De seneste variationer i ransomware har set personlige brugerfiler ignoreret, idet de i stedet vælger at kryptere Master File Table (MFT) på C: drevet, hvilket effektivt gør en computer ubrugelig.

Master File Table

Petya er stort set distribueret gennem en ondsindet e-mail-kampagne.

“Ofre ville modtage en e-mail, der er skræddersyet til at se ud og læse som en forretningsrelateret missiv fra en “ansøger” søger en stilling i en virksomhed. Det ville give brugerne et hyperlink til en Dropbox-lagerplads, som angiveligt ville lade brugeren downloade sagde ansøgers curriculum vitae (CV).”

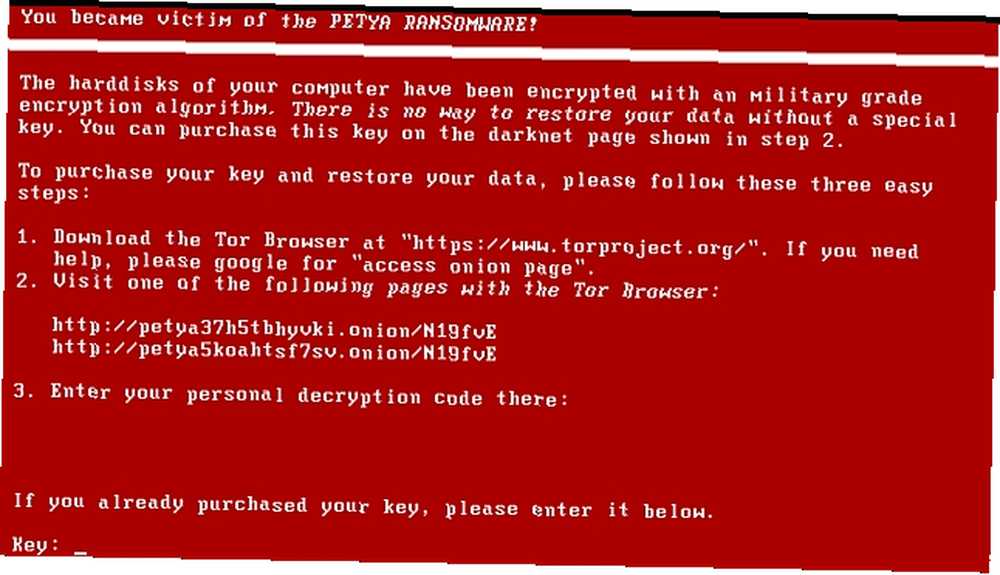

Når det først er installeret, begynder Petya at udskifte Master Boot Record (MBR). MBR er de oplysninger, der er gemt i den første sektor på harddisken, der indeholder koden, der lokaliserer den aktive primære partition. Overskrivningsprocessen forhindrer Windows i at indlæses normalt og forhindrer adgang til Safe Mode.

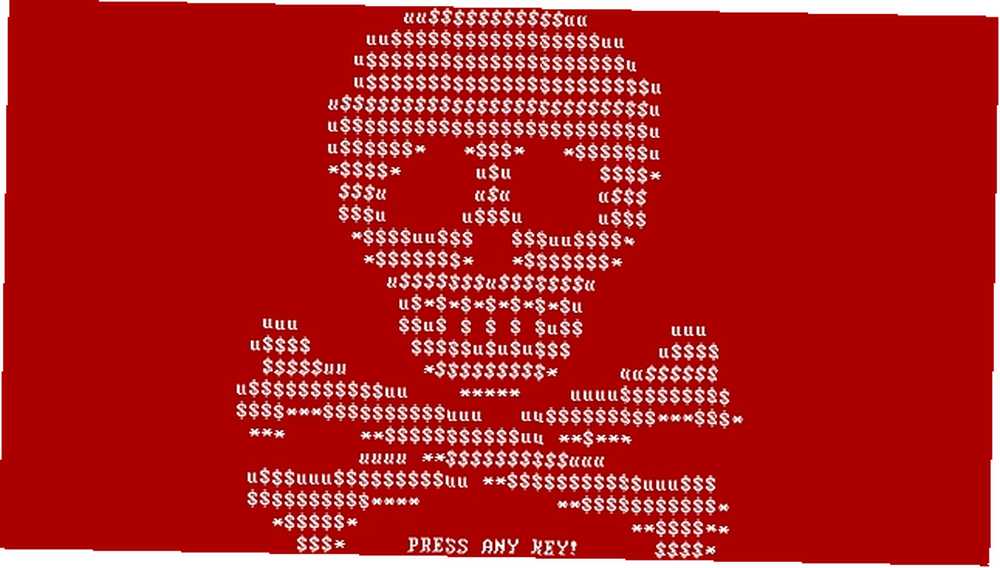

Når Petya har overskrevet MBR, krypterer den MFT, en fil, der findes på NTFS-partitioner, der indeholder kritisk information om alle andre filer på drevet. Petya tvinger derefter et systemstart. Ved genstart støder brugeren på en falsk CHKDSK-scanning. Mens scanningen ser ud til at sikre lydstyrkeintegritet, er det modsatte sandt. Når CHKDSK er færdig, og Windows forsøger at indlæse, viser den ændrede MBR en ASCII-kranium med et ultimatum til at betale en løsepenge, normalt i Bitcoin.

Gendannelseskursen ligger på cirka $ 385, selvom dette kan ændre sig baseret på Bitcoin-valutakursen. Hvis brugeren beslutter at ignorere advarslen, fordobles Bitcoin løsepenge. Hvis brugeren fortsætter med at modstå extortionsforsøget, sletter Petya ransomware-forfatteren krypteringsnøglen.

Hack-Petya Mission

Hvor ransomware-designere normalt er ekstremt omhyggelige med deres valg af kryptering, Petyas forfatter “gled op.” En uidentificeret programmør fandt ud af, hvordan man kan knække Petyas kryptering efter en “Påskebesøg hos min svigerfar fik mig [ham] til dette rod.”

Crackten er i stand til at afsløre den krypteringsnøgle, der er nødvendig for at låse den krypterede master-boot-record op, og frigive de captive systemfiler. For at genvinde kontrollen over filerne skal brugerne først fjerne den inficerede harddisk fra computeren og vedhæfte den til en anden fungerende computer. De kan derefter udpakke et antal datastrenge for at komme ind i værktøjet.

Udpakning af dataene er vanskelige, hvilket kræver specialværktøjer og viden. Heldigvis skabte Emsisoft-medarbejder Fabian Wosar et specielt værktøj til at afhjælpe dette problem “den faktiske dekryptering mere brugervenlig.” Du kan finde Petya Sector Extractor her. Download og gem det på skrivebordet på den computer, der bruges til rettelse.

Kunne "journalister" venligst begynde at lave deres hjemmearbejde? Jeg er ikke ansvarlig for, at Petya kan dekrypteres. Kredit @leo_and_stone.

- Fabian Wosar (@fwosar) 15. april 2016

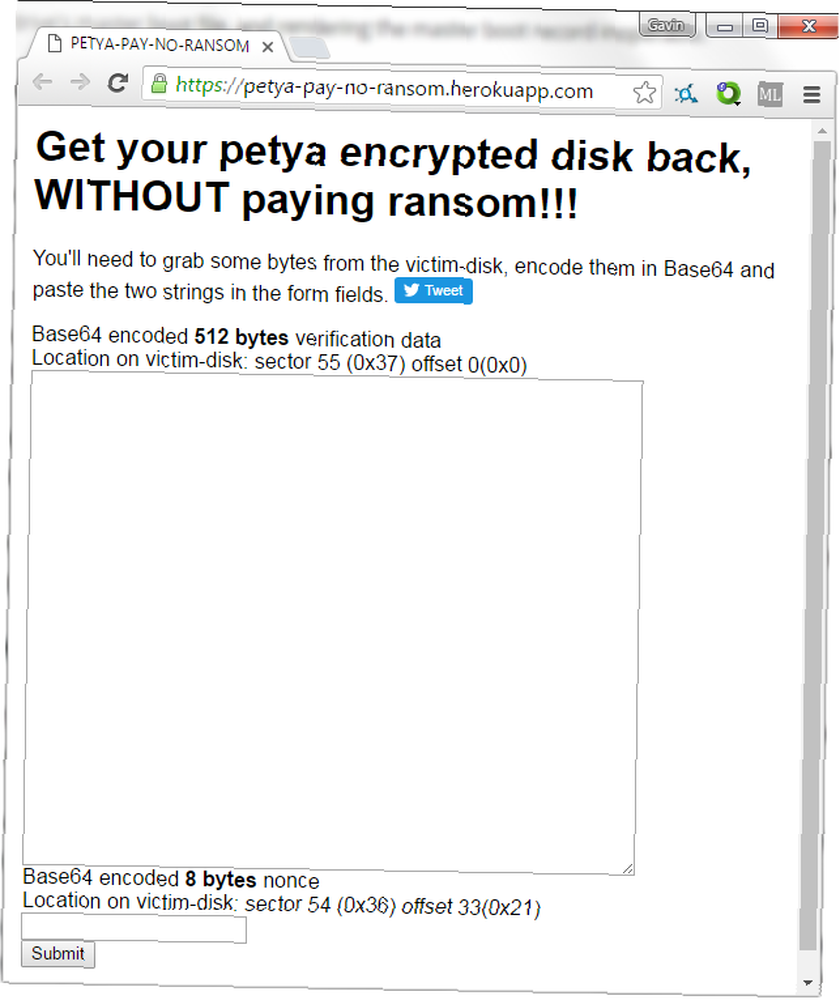

Wosars værktøj udtrækker de 512-bytes, der kræves til Petya-revnen, “starter ved sektor 55 (0x37 timer) med en forskydning på 0 og 8 byte nonce fra sektor 54 (0x36) offset: 33 (0x21).” Når dataene er trukket ud, konverteres værktøjet til den nødvendige Base64-kodning. Det kan derefter indtastes på webstedet petya-no-pay-løsepenge.

Jeg leverede blot et lille ~ 50 linjeværktøj, der gør den faktiske dekryptering mere brugervenlig.

- Fabian Wosar (@fwosar) 15. april 2016

Når du har genereret dekrypteringsadgangskoden, skal du skrive den ned. Du skal nu udskifte harddisken og derefter starte det inficerede system op. Når Petya-låseskærmen vises, kan du indtaste din dekrypteringsnøgle.

En detaljeret tutorial om ekstraktion af datastreng, indtastning af de konverterede data på webstedet og generering af dekrypteringsadgangskode kan findes her.

Dekryptering for alle?

Kombinationen af leo-sten's krypteringsknæk og Fabian Wosars Petya Sector Extractor sørger for god læsning. Enhver med den tekniske viden til at søge en løsning for deres krypterede filer kan være i en kæmpe chance for at genvinde kontrol med deres data.

Nu er løsningen blevet forenklet, disse brugere uden rækker af teknisk viden kunne praktisk talt tage deres inficerede system til et lokalt værksted og informere teknikerne om, hvad der skal gøres, eller i det mindste hvad de mener har brug for.

Dog selv som vejen til fastsættelse dette særlig ransomware-variant er blevet så meget lettere, ransomware er stadig et massivt, stadigt udviklende problem, som hver af os står overfor. Ransomware holder sig voksende - Hvordan kan du beskytte dig selv? Ransomware holder sig voksende - Hvordan kan du beskytte dig selv? . Og til trods for at denne vej er lettere at finde og lettere at følge, ved ransomware-forfatterne, at der er et stort flertal af brugere, der simpelthen ikke har noget håb om at dekryptere filerne, deres eneste chance for gendannelse gennem kold, hård, ikke-sporbar Bitcoin.

På trods af deres oprindelige kodning faux pas, Jeg er sikker på, at Petya ransomware-forfatterne ikke sidder rundt og synes synd på sig selv. Nu, hvor denne crack- og dekrypteringsmetode vinder trækkraft, arbejder de sandsynligvis med at opdatere deres kode for at deaktivere løsningen, og lukke døren for datagendannelse igen.

Har du været et ransomware-offer? Har du formået at gendanne dine filer, eller betalte du løsepenge? Fortæl os det nedenfor!