William Charles

0

3533

145

Ransomware skal ikke betale sig - Hvordan man slår Ransomware! Betal ikke - Hvordan man slår Ransomware! Forestil dig, hvis nogen dukkede op lige uden for døren og sagde: "Hej, der er mus i dit hus, som du ikke vidste om. Giv os $ 100, og vi slipper af med dem." Dette er Ransomware ... er en specielt illoyal type malware. Den måde, det fungerer på, er enkel. Din computer vil blive inficeret med noget ondsindet software. Denne software gør derefter din computer fuldstændig ubrugelig og til tider hævdes at være fra lokal retshåndhævelse og beskylder dig for at begå en computerkriminalitet eller se eksplicitte billeder af børn. Derefter kræver det monetær betaling, enten i form af en løsepenge eller en 'bøde', før adgang til din computer returneres.

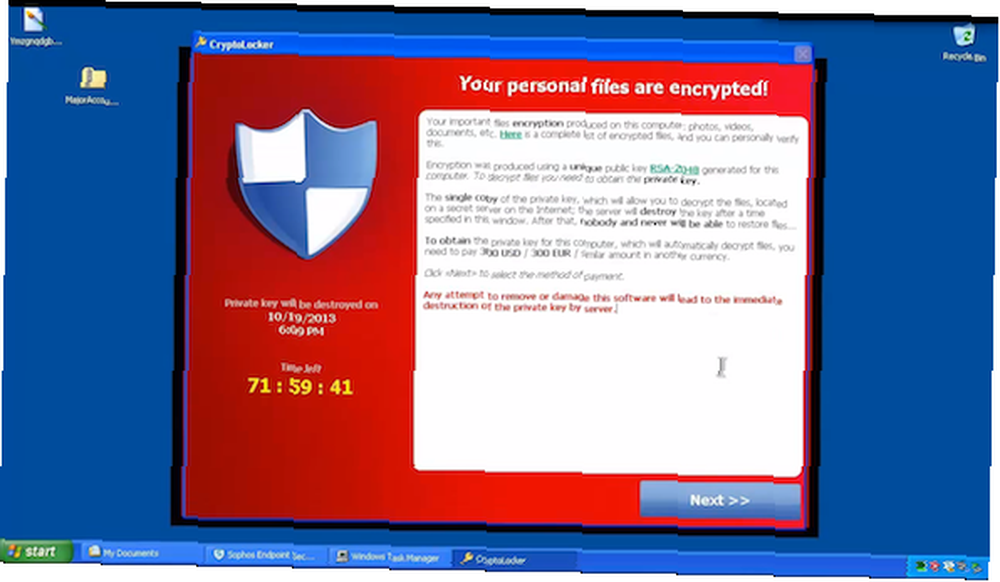

Forfærdelig, er det ikke? Nå, gør dig klar til at møde CryptoLocker; den onde patriark af Ransomware-familien.

Hvad er CryptoLocker

CryptoLocker er et stykke malware-målretning mod computere, der kører Microsoft Windows-operativsystemet. Det spredes typisk som en vedhæftet e-mail, ofte hævdes det at være fra en legitim kilde (inklusive Intuit og Companies House). Nogle siger, at det også spredes gennem ZeuS-botnet.

Når den først er installeret på din computer, krypterer den systematisk alle dokumenter, der er gemt på din lokale computer, såvel som dem, der er gemt på kortlagte netværksdrev og monteret flytbart lager.

Den anvendte kryptering er stærk, 2048 bit RSA, hvor dekrypteringsnøglen til dine filer gemmes på en ekstern server. Oddsen for at du kan bryde denne kryptering er næsten ikke eksisterende. Hvis du ønsker at få dine filer tilbage, beder CryptoLocker dig om at gaffle over nogle kontanter; enten to bitcoins Hvad kan jeg købe med Bitcoin? [MakeUseOf Explains] Hvad kan jeg købe med Bitcoin? [MakeUseOf Explains] Hvis du aldrig har hørt om Bitcoin før, skal du ikke bekymre dig, fordi du er i flertallet. Lad os bare sige, at det er en virtuel valuta (hvilket betyder, at du aldrig kan holde en faktisk Bitcoin i dit ... (I skrivende stund værd næsten USD 380 USD) eller $ 300 i enten MonkeyPak eller Ukash forudbetalte kort. Hvis du ikke gør det ' t betaler inden for tre dage, dekrypteringsnøglen slettes, og du mister adgangen til dine filer for evigt.

Jeg talte med den populære sikkerhedsekspert og blogger Javvad Malik; det var hvad han havde at sige om CryptoLocker.

Ransomware som CryptoLocker er ikke noget helt nyt - variationer af Ransomware har eksisteret i årevis. Når du ser på CryptoLocker, kommer det overvejende via phishing-e-mails (fra hvad jeg har set). Den bedste måde at beskytte mod det er at brugerne er opmærksomme på at klikke på links i e-mails. I øjeblikket ser det ud til, at der ikke er meget, der kan gøres, når den først er inficeret, og jeg vil ikke råde nogen til at betale løsepenge. Det går tilbage til at have sikkerhedskopier og datastyring på plads.

Formildende mod det

Rapporter antyder, at nogle sikkerhedsprogrammer har haft en hård tid på at forhindre, at CryptoLocker får sine kløer på dit system, før det er for sent. Heldigvis har den amerikanske sikkerhedsekspert Nick Shaw skabt et praktisk stykke software kaldet CryptoPrevent (gratis). Dette anvender en række indstillinger til din installation af Windows, der forhindrer, at CryptoLocker nogensinde udføres og har vist sig at fungere i Windows XP og Windows 7-miljøer.

Det er også værd at sikre, at du tjekker e-mails for at se, om de er mistænkelige, før du åbner nogen e-mail-vedhæftede filer. Har de en e-mail-adresse, der matcher den påståede afsender? Forventede du nogen korrespondance fra dem? Er stavningen og grammatikken i overensstemmelse med det, du ville forvente af den ægte afsender? Dette er alle grunde til at være mistænkelige over for en e-mail og at tænke to gange på at stikke i vedhæftede filer.

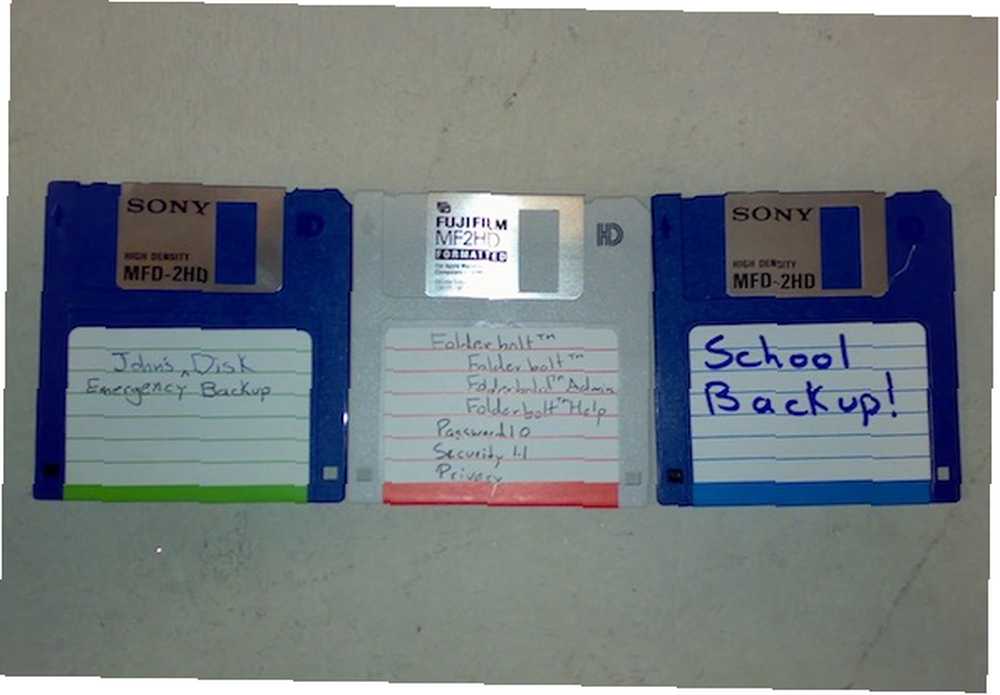

At have korrekt sikkerhedskopi

Under disse omstændigheder vil jeg opfordre alle til at lave regelmæssige sikkerhedskopier, der er isoleret fra din computer. Brug af en netværksbaseret backup-løsning vil være fuldstændig ineffektiv, da CryptoLocker har været kendt for at kryptere data, der er gemt på disse volumener.

Hvis du bruger en cloud-sikkerhedskopi, skal du læse dette, før du vælger en online-backup-udbyder. Læs dette, før du vælger en online-backup-udbyder. Sikkerhedskopiering af dine filer er en no-brainer - det skal i det mindste være det. Hardwarefejl, sikkerhedsbrud, naturkatastrofer, tyvende scumbags og klodsethed kan alle føre til mund-i-mund-øjeblikke, når du indser, at din dyrebare ... service som Carbonite, kan du trøste med at vide, at oddsene er gode, at dine filer er versioneret. Det betyder, at hvis du sikkerhedskopierer en krypteret kopi af en fil, du er interesseret i, kan du vende tilbage til en tidligere version. En medarbejder hos Carbonite offentliggjorde dette råd på Reddit.

Jeg arbejder for Carbonite i operationsteamet, og jeg kan bekræfte det i de fleste tilfælde - jeg vil også tilbyde disse to råd:

1) Hvis du er påvirket af virussen, skal du deaktivere eller afinstallere Carbonite så hurtigt som muligt. Hvis du holder op med at tage sikkerhedskopi af filerne, er det mere sandsynligt, at Carbonite ikke har overskrevet a “sidst kendt godt” backup sæt. Der er en stor risiko for noget nyligt datatab (du går faktisk tilbage i tiden, så hvis vi ikke har nogen registrering af den eksisterende fil på et tidligere tidspunkt, får du den ikke tilbage) med denne metode, men det er langt , langt bedre end at miste alle dine filer.

2) Når du ringer til kundesupport, som du skal gøre så hurtigt som muligt, skal du specifikt nævne, at du er inficeret med cryptolocker. Det blev nævnt i indlægget ovenfor, men jeg ville bare lægge vægt på det, fordi det får dig hurtigere gennem køen.

Rediger: også bare for at angive det indlysende, skal du dobbelt sikre dig, at infektionen er slukket for din maskine, inden du ringer til support.

Skal du betale løsepenge?

Hvad hvis din computer bliver kompromitteret? Det siger sig selv, at brute at tvinge en fil, der er krypteret med 2048 bit-kryptering, næsten er umulig. Noteret computersikkerhedsfirma Sophos har kigget på et antal filer, der er krypteret med denne særlige malware og har ikke bemærket nogen åbenlyse måder, hvorpå de kan dekrypteres uden forfalskning over en løsepenge.

Med det i tankerne er den eneste måde at få dine data tilbage ved at betale løsepenge. Dette udgør imidlertid et stort etisk dilemma. Ved at betale løsepenge gør du denne type chicanery rentabel og opretter den derfor. Hvis du ikke betaler løsepenge, mister du dog altid adgang til alt, hvad du har arbejdet med, som er gemt på din computer.

Det, der komplicerer tingene yderligere, er, at det er umuligt at finde ud af, hvem der er modtager af betalte penge. Det kan være noget så enkelt som en enkelt person, der arbejder fra sit soveværelse og ønsker at blive rig på bekostning af andre, eller det kan være noget meget mere uhyggeligt.

Konklusion

Jeg overlader gulvet til dig, læseren. Ville du betale løsepenge? Er du blevet inficeret med CryptoLocker? Efterlad dine tanker i kommentarfeltet nedenfor.

Billedkreditter: jm3 acampos